免费下载最新最全的历年真题打包文件:http://www.cnitpm.com/down/ShowForum-1666-1.htm

该套题在线考试:http://www.cnitpm.com/exam/ExamAM.aspx?t1=1&sid=391388

1、 大数据对产品,企业和产业有着深刻的影响,把信息技术看作是辅助或服务性的工具已经变成为过时的观念,管理者应该认识到信息技术的广泛影响,以及怎样利用信息技术来创造有力而持久的竞争优势( )将是未来经济社会发展的一个重要特征。

A、数据驱动

B、信息产业

C、大数据

D、成本驱动

信管网参考答案:C

查看解析:http://www.cnitpm.com/st/2113014644.html

2、 ( )属于第四代移动通信技术标准

A、CDMA

B、TD-LTE

C、WCDMA

D、CDMA2000

信管网参考答案:B

查看解析:http://www.cnitpm.com/st/2113111241.html

3、 “互联网+”协同制造中鼓励有实力的互联网企业构建网络化协同制造公共服务平台。以下叙述中( )是不正确的

A、此类协同制造公共服务平台多采用大集中系统

B、此类协同制造公共服务平台需要大数据技术的支持

C、此类协同制造公共服务平台通常需要宽带网络的支持

D、此类协同制造公共服务平台需要加强信息安全管理

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/2113218651.html

4、 需求分析是软件定义阶段中的最后一步,在这个阶段确定系统必须完成哪些工作,对目标系统提出完整、准确、清晰、具体的要求。一般来说。软件需求分析可分为( )三个阶段

A、需求分析,需求描述及需求评审

B、需求提出、需求描述及需求验证

C、需求分析、需求评审及需求验证

D、需求提出、需求描述及需求评审

信管网参考答案:D

查看解析:http://www.cnitpm.com/st/211331098.html

5、 软件需求包括三个不同的层次,分别为业务需求、用户需求和功能及非功能需求。( )属于用户需求。

A、反应了组织机构或客户对系统、产品高层次的目标要求,其在项目视图范围文档中予以说明

B、描述用户使用产品必须要完成的任务,其在使用实例文档或方案脚本说明中予以说明

C、定义了开发人员必须实现的软件功能,使得用户能完成他们的任务,从中满足了业务需求

D、软件产品为了满足用户的使用,对用户并发、处理速度、安全性能等方面需求

信管网参考答案:B

查看解析:http://www.cnitpm.com/st/211344536.html

6、 以下关于需求定义的叙述中,( )是正确的

A、需求定义的目标是根据需求调查和需求分析的结果,进一步定义准确无误产品需求,形成《需求规格说明书》

B、《需求规格说明书》将只交给甲方作为验收依据,乙方开发人员不需要了解

C、需求定义的目的是对各种需求信息进行分析并抽象描述,为目标系统建立概念模型

D、需求定义是指开发方和用户共同对需求文档评审,经双方对需求达成共识后做出书面承诺,使需求文档具有商业合同效果

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/2113520551.html

7、 软件工程管理集成了过程管理和项目管理,以下关于软件工程管理过程的描述中,( )最为准确和完整。

A、范围定义、项目计划、项目实施、评审和评价、软件工程度量

B、需求分析、设计、测试、质量保证、维护

C、需求分析、设计、测试、质量保证、软件复用

D、需求分析、设计、测试、验证与确认、评审和评价、维护

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/2113622916.html

8、 软件项目质量保证中的审计指的是( )

A、评价软件产品以确定其对使用意图的适合性

B、检查和识别软件产品的某个部分的异常,并记录到文档

C、监控软件项目进展,决定计划和进度的状态

D、评价软件产品和过程对于设定规则、标准、流程等的遵从性

信管网参考答案:D

查看解析:http://www.cnitpm.com/st/2113729239.html

9、 软件测试是软件开发过程中的一项重要内容,将测试分为白盒测试、黑盒测试和灰盒测试主要是( )对软件测试进行分类。

A、从是否关心软件内部结构和具体实现的角度

B、从是否执行程序的角度

C、从软件开发阶段的细分角度

D、从软件开发复杂性的角度

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/2113821616.html

10、 软件项目中的测试管理过程包括( )

A、单元测试、集成测试、系统测试、验收测试

B、单元测试、集成测试、验收测试、回归测试

C、制定测试计划、开发测试工具、执行测试、发现并报告缺陷、测试总结

D、制定测试计划及用例、执行测试、发现并报告缺陷、修正缺陷、重新测试

信管网参考答案:D

查看解析:http://www.cnitpm.com/st/2113928057.html

11、 ( )指在软件维护阶段,为了检测由于代码修改而可能引入的错误所进行的测试活动

A、回归测试

B、修复测试

C、集成测试

D、冒烟测试

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/211403782.html

12、 信息的( )要求采用的安全技术保证信息接收者能够验证在传送过程中信息没有被修改,并能防范入侵者用假信息代替合法信息

A、隐蔽性

B、机密性

C、完整性

D、可靠性

信管网参考答案:C

查看解析:http://www.cnitpm.com/st/2114118328.html

13、 根据GH/T12504-2008《计算机软件质量保证计划规范》的相关规定,以下评审和检查工作中( )不是必须进行的

A、执行进度评审

B、软件需求评审

C、详细设计评审

D、管理评审

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/2114217121.html

14、 软件可靠性是指在指定条件下使用时,软件产品维持规定的性能级别的能力,其子特性( )是指在软件发生故障或者违反指定接口的情况下,软件产品维持规定的性能级别的能力

A、成熟性

B、易恢复性

C、容错性

D、依从性

信管网参考答案:C

查看解析:http://www.cnitpm.com/st/2114322335.html

15、 根据GB/T12504-2008《计算机软件质量保证计划规范》中的规定,在软件验收时,验证代码与设计文档的一致性、接口规格说明的一致性、设计实现和功能需求的一致性等检查属于( )

A、综合检查

B、功能检查

C、性能检查

D、配置检查

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/2114424645.html

16、 根据《信息安全等级保护管理办法》中的规定,信息系统的安全保护等级应当根据信息系统的国家安全、经济建设、社会生活中的重要程度,信息系统遭到破坏后,对国家安全、社会秩序、公共利益以及公民、法人和其他组织的合法权益的危险程度等因素确定。其中安全标记保护级处于( )

A、第二级

B、第三级

C、第四级

D、第五级

信管网参考答案:B

查看解析:http://www.cnitpm.com/st/2114523998.html

17、 以下关于WLAN安全机制的叙述中,( )是正确的

A、WPA是为建立无线网络安全环境提供的第一个安全机制

B、WEP和IPSec协议一样,其目标都是通过加密无线电波来提供安全保护

C、WEP2的初始化向量(IV)空间64位

D、WPA提供了比WEP更为安全的无线局域网接入方案

信管网参考答案:D

查看解析:http://www.cnitpm.com/st/2114612932.html

18、 在信息系统安全建设中,( )确立全方位的防御体系,一般会告诉用户应有的责任,组织规定的网络访问、服务访问、本地和远地的用户认证拔入和拔出、磁盘数据加密、病毒防护措施,以及雇员培训等,并保证所有可能受到攻击的地方必须以同样安全级别加以保护

A、安全策略

B、防火墙

C、安全体系

D、系统安全

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/2114718345.html

19、 以下关于网络协议的叙述中,( )是正确的

A、因特网最早使用的协议是OSI七层体系结构

B、NETBEUI是IBM开发的路由选择协议

C、在TCP/IP协议分层结构中,FTP是运行在TCP之上的应用层协议

D、TCP协议提供了无连接但可靠的数据报传送信道

信管网参考答案:C

查看解析:http://www.cnitpm.com/st/2114812517.html

20、 在1号楼办公的小李希望在本地计算机上通过远程登录的方式访问放置在2号楼的服务器,为此将会使用到TCP/IP协议族中的( )协议

A、Telnet

B、FTP

C、HTTP

D、SMTP

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/2114915857.html

21、 射频识别(RFID)是物联网中常用的无线通信技术,它通过( )识别特定目标并读写相关数据。

A、磁条

B、红外线

C、无线电信号

D、光束扫描

信管网参考答案:C

查看解析:http://www.cnitpm.com/st/211503662.html

22、 网络路由器( )

A、可以连接不同的子网

B、主要用于局域网接入internet

C、主要起分隔网段的作用

D、工作于数据链接层.

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/2115123189.html

23、 综合布线系统是在楼宇或园区范围内建立的信息传输网络,综合布线系统可分为6个独立的子系统,其中( )是干线子系统和水平子系统的桥梁,同时又可为同层组网提供条件.

A、建筑群子系统

B、设备问子系统

C、工作区子系统

D、管理子系统

信管网参考答案:D

查看解析:http://www.cnitpm.com/st/211525263.html

24、 软件架构是软件开发过程中的一项重要工作,( )不属于软件架构设计的主要工作内容

A、制定技术规格说明

B、编写需求规格说明书

C、技术选型

D、系统分解

信管网参考答案:B

查看解析:http://www.cnitpm.com/st/2115322554.html

25、 以下关于类和对象关系的叙述中,( )是不正确的

A、对象是类的实例

B、类是对象的抽象

C、类是静态的,对象是动态的

D、类和对象必须同时存在

信管网参考答案:D

查看解析:http://www.cnitpm.com/st/2115427942.html

26、 在统一建模语言中( )的主要目的是帮助开发团队以一种可视化的方式了解系统的功能需求,包括基于基本流程的“角色”关系等。

A、用例图

B、类图

C、序列图

D、状态图

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/211551102.html

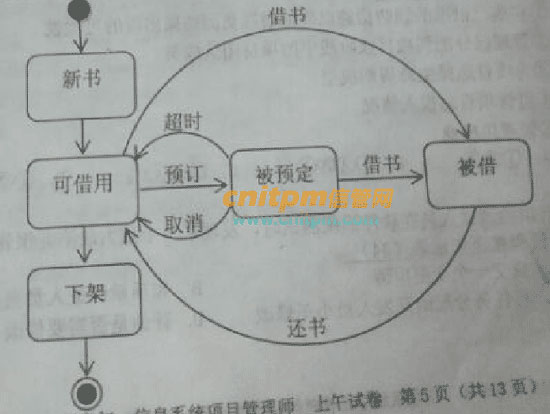

27、 UML提供了各种图案来描述建模过程,下图所示的UML图是一个( )

A、活动图

B、状态图

C、用例图

D、序列图

信管网参考答案:B

查看解析:http://www.cnitpm.com/st/211565281.html

28、 一般而言,网络安全审计从审计级别上可分为( )、应用级设计和用户级审计三种级别

A、组织级审计

B、物理审计

C、系统级审计

D、单元级审计

信管网参考答案:C

查看解析:http://www.cnitpm.com/st/2115720530.html

29、 根据政府采购法的规定,以下叙述中,( )是不正确的

A、某省政府采购中心将项目采购的招标中委托给招标公司完成

B、政府采购项目完成后,采购方请国家认可的质量检测机构参与项目验收

C、政府采购项目验收合格后,采购方将招标文件进行了销毁

D、招标采购过程中,由于符合条件的供货商不满三家,重新组织了招标

信管网参考答案:C

查看解析:http://www.cnitpm.com/st/2115824018.html

30、 ( )不受《著作权法》保护。

①文字作品 ②口述作品 ③音乐、戏剧、曲艺 ④摄影作品

⑤计算机软件 ⑥时事新闻 ⑦通用表格和公式

A、②⑥⑦

B、②⑤⑥

C、⑥⑦

D、③⑤

信管网参考答案:C

查看解析:http://www.cnitpm.com/st/2115929066.html

31、 某系统集成项目的项目经理在制定项目章程时,必须要考虑涉及并影响项目的环境和组织因素。( )不属于环境和组织因素的内容。

A、公司文化和结构

B、员工绩效评估记录

C、变更控制流程

D、项目管理信息系统

信管网参考答案:C

查看解析:http://www.cnitpm.com/st/2116028539.html

32、 ( )工作用来对项目进行定义,该工作用来明确“项目需要做什么”

A、制定项目范围说明书

B、制定项目管理计划

C、制定项目章程

D、项目活动定义

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/211615902.html

33、 项目进入到执行阶段后,项目经理、项目组成员为了完成项目范围说明书定义的工作,还需执行的是( )

①实施已批准的预防措施以降低潜在负面结果出现的可能性

②管理已分配到项目或阶段中的项目团队成员

③为项目选择生命周期模型

④监管项目总投入情况

⑤管理供应商

A、①②⑤

B、①②③④

C、①②④⑤

D、①②③④⑤

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/211623428.html

34、 项目组的测试人员在软件系统测试时,发现了一个重大缺陷并报告了项目经理,项目经理接下来应该( )

A、提交一个变更申请

B、和质量保证人员商量如何修改

C、将任务分配给开发人员小王修改

D、评估是否需要修改

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/2116325932.html

35、 已知某系统由ABCDEF六个活动构成,项目实习人员根据活动逻辑关系及历时等信息绘制了该系统的网络图,并给出了该系统的工期为9周,项目组其他成员纷纷提出意见,以下意见中,( )是正确的。

A、逻辑关系错误,项目工期应为7周

B、有循环问路,项目工期是正确的

C、节点序号编排不对,项目工期是正确的

D、项目工期为8周

信管网参考答案:D

查看解析:http://www.cnitpm.com/st/2116411122.html

36、 项目进度控制是依据项目进度基准计划对项目的实际进度进行监控,使项目能够按时完成,以下关于项目进度控制的叙述中( )是不正确的

A、项目进度至关重要,因此进度控制需要在项目初期优先关注

B、进度控制必须与其他变化控制,包括成本控制与范围控制紧密结合

C、项目进度控制是项目整体控制的一个组成部分

D、对项目进度的控制,应重点关注项目进展报告和执行状态报告

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/2116516112.html

37、 在编制WBS时,应考虑以下( )基本原则

①每个WBS元素都代表一个独立的、有形或无形的可交付成果

②可交付成果中包括最终可交付物和实现最终结果所需要的中间可交付物

③每个WBS元素应只从属一个母层次的WBS元素或子层次的WBS元素

④每个工作包都应可以分配给一名项目团队成员或一家分包商单独负责

⑤可交付成果具有唯一性、独特性

A、①②③④

B、①②④⑤

C、①②③⑤

D、②③④⑤

信管网参考答案:B

查看解析:http://www.cnitpm.com/st/2116619178.html

38、 一个组织中有很多类型的分解结构,项目组在分解WBS时,( )可以帮助项目组考虑并确定所分解的工作包由哪些成员来执行。

A、组织分解结构(OBS)

B、物料清单(BOM)

C、风险分解结构(RBS)

D、过程分解结构(PBS)

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/2116712957.html

39、 项目可行性分析是立项前的重要工作,包括技术、物资、资源、人员的可行性,在进行项目可行性分析时,需要在( )过中分析人力资源的可行性。

A、经济可行性分析

B、技术可行性分析

C、运行环境可行性分析

D、法律可行性分析

信管网参考答案:B

查看解析:http://www.cnitpm.com/st/2116815509.html

40、 项目论证是一个连续的过程,一般包括以下几个步骤,正确的执行顺序是( )

①收集并分析相关资料

②明确项目和业主目标

③拟定多种可行的实施方案并分析比较

④选择最优方案进行评审论证

⑤编制资金筹措计划和项目实施进度计划

⑥编制项目论证报告

A、①②③④⑤⑥

B、②①③⑤④⑥

C、①②③④⑥⑤

D、②①③④⑥⑤

信管网参考答案:D

查看解析:http://www.cnitpm.com/st/2116920764.html

41、 项目可行性研究阶段的项目论证和项目评估的关系是( )

A、一般先进行项目评估,再进行项目论证

B、项目论证和项目评估都是立项阶段必不可少的环节

C、项目评估是在项目论证的基础上,由第三方开展的判断项目是否可行的一个评估过程

D、项目论证是给出项目的实施方案,项目评估是对实施方案的量化和决策

信管网参考答案:C

查看解析:http://www.cnitpm.com/st/2117017156.html

42、 以下关于项目团队管理的叙述中,( )是不正确的

A、项目团队管理的目的是跟踪个人和团队的绩效,反馈和解决问题以提高项目绩效

B、可采用观察和交谈、项目绩效评估的方法实现对项目团队的管理

C、一个企业中的组织文化可能会影响团队管理的方式和结果

D、项目经理在团队发生冲突时应本着解决矛盾的原则进行调解

信管网参考答案:D

查看解析:http://www.cnitpm.com/st/2117120248.html

43、 ( )不属于风险识别阶段的成果。

A、低优先级风险的监视表

B、已识别出的风险列表

C、风险征兆或警告信号

D、潜在的风险应对方法列表

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/2117227758.html

44、 主要风险清单是常用的项目风险管理工具,如下图所示。以下关于风险清单的叙述中,( )是不正确的。

A、该风险清单应在需求分析之前建立,并在项目结束前不断定期维护

B、项目经理,风险管理责任人应每隔一周左右回顾该风险清单

C、应该对风险清单中的部分主要风险制定详细的风险应对计划

D、对风险清单的回顾应包含在进度计划表中,否则可能被遗忘

信管网参考答案:C

查看解析:http://www.cnitpm.com/st/2117318639.html

45、 根据《中华人民共和国招标法》,以下做法中,( )是正确的。

A、某项目于4月7日公开发布招标文件,表明截止时间为2015年4月14日13时

B、开标应当在招标文件确定的提交投标文件截止时间的同一时间公开进行

C、某次招标活动中的所有投标文件都与招标文件要求存在一定的差异,评标委员会可以确定其中最接近投标文件要求的公司中标

D、联合投标的几家企业中只需一家达到招标文件要求的资质即可

信管网参考答案:B

查看解析:http://www.cnitpm.com/st/2117413797.html

46、 某项目在招标时被分成若干个项目包,分别发包给不同的承包人,承包人中标后与招标人签订的合同属于( )

A、单项项目承包合同

B、分包合同

C、单价合同

D、成本激励合同

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/211754792.html

47、 项目采购是一项复杂的工作,编制详细可行的项目采购计划有助于项目成功。( )属于编制项目采购计划所必须考虑的内容,

A、工作说明书

B、项目范围说明书

C、自制/外购决定

D、合同收尾规程

信管网参考答案:B

查看解析:http://www.cnitpm.com/st/2117618766.html

48、 ( )不属于项目收尾的输出

A、合同文件

B、管理收尾规程

C、合同收尾规程

D、组织过程资产更新

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/211772209.html

49、 与普通的采购管理过程相比,外包管理更注重( )环节

A、自制外购分析

B、计划编制

C、过程监控

D、成果验收

信管网参考答案:C

查看解析:http://www.cnitpm.com/st/211787528.html

50、 项目组合管理是一个保证组织内所有项目都经过风险和收益分析及平衡的方法论,作为公司项目经理进行项目组合管理时。( )应是重点考虑的要素

A、资源利用效率

B、项目进度控制

C、范围变更

D、项目质量

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/211797112.html

51、 DIPP分析法可用于对处在不同的项目进行比较,同时可以表明项目的资源利用情况:DIPP=EMV/ETC。如果有A、B、C、D四个项目,项目初期的DIPP值分别为:DIPP(A)=0.9,DIPP(B)=1.3,DIPP(C)=0.8,DIPP(D)=1.2,则优先选择的项目为( )

A、项目A

B、项目B

C、项目C

D、项目D

信管网参考答案:B

查看解析:http://www.cnitpm.com/st/211804709.html

52、 项目组合管理是指为了实现约定的战略业务目标,对一个或多个项目组合进行集中管理。包括识别、排序、授权、管理和控制项目,项目集和其他有关工作,以下关于项目组合管理的叙述中,( )是不正确的

A、项目组合管理主要采取的是自下面上的管理方式

B、项目组合管理过程一般是进行组织决策的过程

C、项目组合管理要确保与组织战略协调一致

D、通过审核项目和项目集来确定资源分配的优先顺序

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/2118117420.html

53、 依据GB/T 196681 -2005《信息化工程监理规范》,以下关于工程投标阶段的质量控制内容的叙述中,( )是不正确的

A、监理机构应了解业主单位的业务需求,并将其作为监理工作的依据之一

B、监理机构宜参与招标书的编制

C、监理机构可参与招标答疑工作

D、监理机构不宜对评标的评定标准提出监理意见

信管网参考答案:D

查看解析:http://www.cnitpm.com/st/2118214618.html

54、 监理工程师在审批承包人提交的开工报告时,要对承包人提供的开工条件进行检查,核实。签认与审批,( )一般不是重点核实和审批的对象

A、施工人员组织

B、材料质量

C、项目验收计划

D、施工工具配备

信管网参考答案:C

查看解析:http://www.cnitpm.com/st/2118321706.html

55、 在对项目内部各成员制定绩效任务时,首先应( )

A、对每个岗位的工作内容进行分解

B、对每个岗位的工作在进度、成本。质量等上设定KPI值

C、确定KPI的评分标准

D、确定考核频率

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/2118422058.html

56、 某一项目,初始投资为2000万元,该项目从投产年开始每年的净效益如下表所示,则该项目的静态投资回收期约为( )年

A、2.9

B、3.9

C、2.7

D、3.8

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/2118518440.html

57、 某项目包含A、B、C三项主要活动,项目经理在成本估算时采用自下而上的估算方法,分别估算出三项活动的成本分别为13万元,23万元和8万元,同时为了应对未来可能遇到的不确定因素,预留了10万元的管理储备,同时为每个活动预留了2万元的准备金,该项目的总预算为( 1 )万元。项目进行到第二个月时,实际花费为20万元,完成总工作量的30%。如果项目按照当前的绩效继续进行下去,预测项目的完工尚需成本ETC约为( 2 )万元

(1)A、44

B、54

C、60

D、50

(2)A、46.7

B、40.7

C、45

D、46

信管网参考答案:C、A

查看解析:http://www.cnitpm.com/st/211867455.html

58、 确定使用于项目的质量标准并决定如何满足这些标准是( )过的主要功能

A、质量目标

B、质量保证

C、质量方针

D、质量计划

信管网参考答案:D

查看解析:http://www.cnitpm.com/st/2118711481.html

59、 项目质量管理通过质量规划、质量保证、质量控制程序和过程以及连续的过程改进活动来实现,其中( )关注项目执行过程中的质量

A、质量保证

B、质量规划

C、质量控制

D、质量改进

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/2118828734.html

60、 ( )可以作为项目质量控制中问题识别和问题分析的工具

A、帕累托分析

B、直方图

C、核对表

D、因果分析

信管网参考答案:D

查看解析:http://www.cnitpm.com/st/2118916269.html

61、 按照软件配置管理的基本指导思想,受控制的对象应是( 1 )实施软件配置管理包括4个最基本的活动,其中不包括( 2 )

(1)A、软件元素

B、软件项目

C、软件配置项

D、软件过程

(2)A、配置项标识

B、配置项优化

C、配置状态报告

D、配置审计

信管网参考答案:C、B

查看解析:http://www.cnitpm.com/st/2119028509.html

62、 在需求跟踪过程中,检查设计文档、代码、测试用例等工作成果是否都能在《产品需求规格说明书》中找到出处的方法属于( )

A、逆向跟踪

B、正向跟踪

C、双向跟踪

D、系统跟踪

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/2119120099.html

63、 测试人员在测试某一功能时,发现该功能在需求说明书里没有,他接下来正确的做法是( )

A、在需求说明书中补充该功能

B、汇报项目经理,让其查明原因

C、找开发人员沟通,让其删除该功能

D、找用户沟通,该功能是否需要

信管网参考答案:B

查看解析:http://www.cnitpm.com/st/2119218555.html

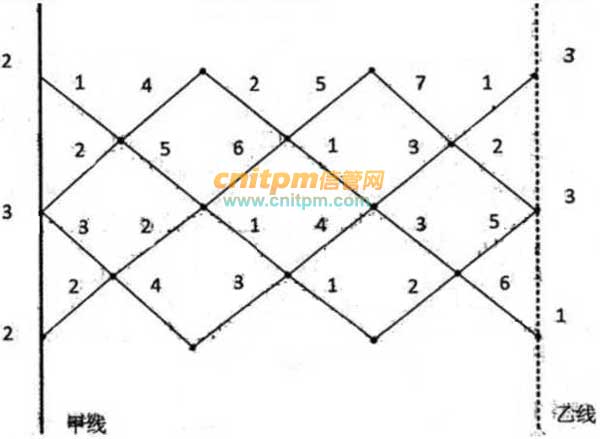

64、 已知网络图各段路线所需费用如下图所示,图中甲线和乙线上的数字分别是对相应点的有关费用,从甲线到乙线的最小费用路线是( 1 )条,最小费用为( 2 )

(1)A、1

B、2

C、3

D.4

(2)A、15

B、16

C、17

D、18

信管网参考答案:B、C

查看解析:http://www.cnitpm.com/st/211933974.html

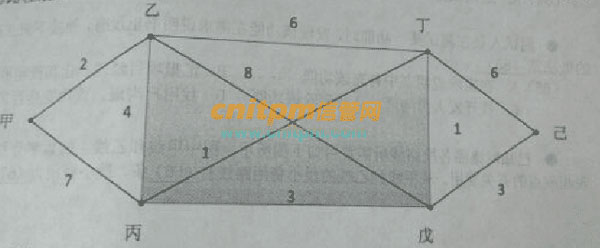

65、 已知有6个村子,相互之间道路的距离如下图所示。现拟合建一所小学,已知甲村有小学生50人,乙村40人,丙村60人,丁村20人,戊村70人,己村90人。从甲村到己村的最短路程是( 1 );小学应该建在( 2 )村,使全体学生上学所走的总路段最短

(1)A、10

B、11

C、12

D、14

(2)A、甲

B、丙

C、丁

D、己

信管网参考答案:B、C

查看解析:http://www.cnitpm.com/st/2119418972.html

66、 有一种游戏为掷两颗骰子,其规则为;当点数和为2时,游戏者输9元;点数和为7或者11时,游戏者赢X元;其他点数时均输1元。依据EMV准侧,当X超过( )元时游戏才对游戏者有利

A、3.5

B、4

C、4.5

D、5

信管网参考答案:C

查看解析:http://www.cnitpm.com/st/2119526065.html

67、 In an Information system. The( ) is the bridge between hardware and people

A、keyboard

B、internet

C、disk

D、data

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/2119616077.html

68、 Cloud-computing providers offer their “services” according to different models, which happen to form a stack( ), platform as a service (Paas), software as a service (SaaS)

A、hardware as a service (Haas)

B、network as a service (NaaS)

C、infrastructure as a service (IaaS)

D、data as a service (DaaS)

信管网参考答案:C

查看解析:http://www.cnitpm.com/st/211973516.html

69、 ( )estimating is a technique for estimating the duration or cost of an activity ou project using historical data from a similar activity or project.

A、Parametric

B、Analogous

C、Three-point

D、Expert judgment

信管网参考答案:B

查看解析:http://www.cnitpm.com/st/2119829239.html

70、 Schedule compression shortens the project schedule without changing the project scope, to meet schedule constraints, imposed dates, or other schedule objectives. Schedule compression techniques include crashing and ( )

A、fast tracking

B、what-if scenario analysis

C、resource leveling

D、critical chain method

信管网参考答案:A

查看解析:http://www.cnitpm.com/st/2119918454.html

71、 If the approved change requests have an effect on the project scope, then the corresponding component documents and cost baselines, and( ) of the project management plan. Are revised and reissued to reflect the approved changes

A、developing baselines

B、testing baselines

C、schedule baselines

D、ending baselines

信管网参考答案:C

查看解析:http://www.cnitpm.com/st/2120012191.html

信管网订阅号

信管网视频号

信管网抖音号

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

信管网致力于为广大信管从业人员、爱好者、大学生提供专业、高质量的课程和服务,解决其考试证书、技能提升和就业的需求。

信管网软考课程由信管网依托10年专业软考教研倾力打造,教材和资料参编作者和资深讲师坐镇,通过深研历年考试出题规律与考试大纲,深挖核心知识与高频考点,为学员考试保驾护航。面授、直播&录播,多种班型灵活学习,满足不同学员考证需求,降低课程学习难度,使学习效果事半功倍。

相关内容

| 发表评论 查看完整评论 | |

分享到微信

分享到微信