当前位置:信管网 >> 系统集成项目管理工程师 >> 综合知识

>> 文章内容

广东2022上半年系统集成项目管理工程师综合知识真题与答案(文字版)

2022上半年系统集成项目管理工程师真题与答案专题(综合、案例、论文)

以下为广东2022年上半年系统集成项目管理工程师《综合知识》真题与答案完整版

1、采用现代管理理论作为计划,设计、控制的方法论,将硬件、软件、数据库网络等系统按照规划的结构和秩序,有序地整合到一个有清晰边界的信息系统中,以达到既定系统的目标,这个过程为信息系统()。

A.设计B.开发

C.集成

D.运维

信管网参考答案:C

查看解析:www.cnitpm.com/st/5195126580.html

2、虚拟化技术主要包括()。

①服务器虚拟化 ②存储虚拟化 ③数据虚拟化 ④网络虚拟化 ⑤桌面虚拟化

A.①②④⑤

B.①②③④

C.②③④⑤

D.①②③⑤

信管网参考答案:A

查看解析:www.cnitpm.com/st/5195213818.html

3、《“十四五”国家信息化规划》指出,以推动高质量发展为题,以建设()为总目标,以加快()发展为总抓手,发挥()对社会发展的驱动引领作用。

A.网络强国 信息化 数字网络

B.数字中国 数字化 信息化

C.制造强国 制造业 智能制造

D.智能强国 智能化 数智化

信管网参考答案:B

查看解析:www.cnitpm.com/st/5195317639.html

4、企业信息结构包含()。

①产品(服务)层 ②作业层 ③决策层 ④客户层 ⑤管理层 ⑥数据层

A.①②③④

B.①②③⑤

C.②④⑤⑥

D.③④⑤⑥信管网参考答案:B

查看解析:www.cnitpm.com/st/5195412819.html

5、企业向消费者提供网上购物环境,消费者通过网络访问相关网络进行咨询、购买活动,这种模式称为()。

A.B2B

B.C2C

C.O2O

D.B2C

信管网参考答案:D

查看解析:www.cnitpm.com/st/5195522289.html

6、依据《“十四五”软件和信息技术服务业发展规划》,“加快突破”金融核心业务系统的建筑信息建模和建筑防火模拟智慧能源管理、智能交通管理、智能办公室等,属于()任务的工作内容。

A.重点突破工业软件

B.协同攻关应用软件

C.聚力攻坚基础软件

D.前瞻布局新型平台软件

信管网参考答案:B

查看解析:www.cnitpm.com/st/519561399.html

7、()针对特定的数据和问题,选择一种或多种算法,找到数据中的规律,为决策提供支持。

A.数据展示

B.数据抽取

C.数据转换

D.数据挖掘

信管网参考答案:D

查看解析:www.cnitpm.com/st/5195719219.html

8、()不属于新型基础设施建设(新基线)的内容。

A.工业互联网

B.高速公路

C.大数据中心

D.5G

信管网参考答案:B

查看解析:www.cnitpm.com/st/519584865.html

9、()是移动互联网的关键技术。

A.面向服务的架构SOA

B.分布式文件系统HDFS

C.射频识别技术RFID

D.边缘计算EC

信管网参考答案:A

查看解析:www.cnitpm.com/st/5195919425.html

10、ITSS(信息技术服务标准)定义的IT服务核心要素中,()体现了“正确做事”的思想。

A.人员

B.资源

C.技术

D.过程

信管网参考答案:D

查看解析:www.cnitpm.com/st/519608277.html

11、信息系统开发方法中()的特点,是把整个系统的开发过程分成若干个阶段,并依次进行。缺点是开发周期长,文档设计繁琐,工作效率低。

A.原型法

B.结构化方法

C.面向对象方法

D.分层方法

信管网参考答案:B

查看解析:www.cnitpm.com/st/5196114386.html

12、()收集并评估证据以决定计算机系统是否有效做到保护资产、维护数据完整、完成组织目标,同时最经济的使用资源。

A.系统复用

B.系统审计

C.系统集成

D.系统维护

信管网参考答案:B

查看解析:www.cnitpm.com/st/519621976.html

13、面向对象系统设计是基于面向对象系统分析得出的问题与模型进行设计,其主要内容包括()。

①对象行为设计 ②用例设计 ③类设计 ④义务模型建议 ⑤子系统设计

A.①②③

B.②③④

C.②③⑤

D.①④⑤

信管网参考答案:C

查看解析:www.cnitpm.com/st/5196318745.html

14、( )的典型应用是各种图形界面应用。

A.面向对象模式

B.管道/过滤器模式

C.事件驱动模式

D.客户/服务器模式

信管网参考答案:C

查看解析:www.cnitpm.com/st/5196413889.html

15、数据仓库的根本任务是( )。

A.便于数据展示

B.对数据进行清理

C.缩短数据处理时间

D.指出管理决策

信管网参考答案:D

查看解析:www.cnitpm.com/st/519655689.html

16、()利用某种编程手段,将一些人们所关心的,但又不便于让最终用户去直接操作的细节进行封装,同时实现各种业务逻辑规则,用于处理用户的内部操作细节。

A.虚拟化技术

B.Web Services 技术

C.组件技术

D.NET技术

信管网参考答案:C

查看解析:www.cnitpm.com/st/519661845.html

17、在OSI七层协议中,()负责对软件提供网络接口服务。

A.传输层

B.会话层

C.表示层

D.应用层

信管网参考答案:D

查看解析:www.cnitpm.com/st/519675052.html

18、在无线通信领域,技术发展已经经历了五代,其中从()出现了制式上的变革,从模拟制式变为数字制式

A.第二代(2G)

B.第三代(3G)

C.第四代(4G)

D.第五代(5G)

信管网参考答案:A

查看解析:www.cnitpm.com/st/5196825668.html

19、在信息安全的基本要素中,( )是指只有得到允许的人才能修改数据,并且能够判断出数据是否已被篡改。

A.机密性

B.完整性

C.可用性

D.可控性

信管网参考答案:B

查看解析:www.cnitpm.com/st/5196922231.html

20、《计算机系统安全保护等级划分准则》将信息系统安全分为5个等级,其中安全保护等能力最强的是( )。

A.结构化保护级

B.安全标记保护级

C.访问验证保护级

D.系统审计保护级

信管网参考答案:C

查看解析:www.cnitpm.com/st/5197010738.html

21、()通过Internet使用第三方提供商提供的云服务,其核心属性是共享资源服务。

A.公有云

B.私有云

C.政务云

D.内部云

信管网参考答案:A

查看解析:www.cnitpm.com/st/5197127416.html

22、()是人工智能的核心,是使计算机具有智能的根本途径。

A.机器学习

B.人机交互

C.计算机视觉

D.虚拟现实

信管网参考答案:A

查看解析:www.cnitpm.com/st/5197229753.html

23、物联网应用已经走进了我们的日常生活,()不属于物联网的感知层。

A.心率传感器

B.北斗定位系统

C.网络总线

D.条码和二维码

信管网参考答案:B

查看解析:www.cnitpm.com/st/5197322741.html

24、项目目标要求遵守的SMART原则指()。

A.独特的,可测量的,可以达到的,可以回顾的,有明确时限的

B.具体的,可测量的,有效的,有相关相性的,有明确时限的

C.独特的,可测量的,可以达到的,有相关性的,有明确时限的

D.具体的,可测量的,可以达到的,有相关性的,有明确时限的

信管网参考答案:D

查看解析:www.cnitpm.com/st/5197423459.html

25、最适合做项目经理的是()。

A.团队中技术最强、不善沟通的李总监

B.具备领导能力、不懂技术的王经理

C.刚刚从某名牌大学毕业的工程师小王

D.具备一定项目管理经验,沟通协调能力强的小张

信管网参考答案:D

查看解析:www.cnitpm.com/st/5197522207.html

26、()型PMO直接管理和控制项目,对项目的控制程度很高。

A.支持

B.控制

C.指令

D.综合

信管网参考答案:C

查看解析:www.cnitpm.com/st/5197615370.html

27、关于项目管理过程组的描述不正确的是()。

A.很多启动类型的过程经常会超出项目范围,而受组织、大型项目或项目组合管理过程控制

B.计划过程组主要出现在项目的计划阶段,但执行阶段的变更也会引起某个计划过程的更新更改

C.在整个项目的生命周期内,每个阶段由相应的过程组成,所有的项目都需要所有的过程

D.执行过程组不仅包括项目的管理计划实施的各个过程,也包括协调人员和资源的过程

信管网参考答案:C

查看解析:www.cnitpm.com/st/5197728643.html

28、项目建议书报送项目审批部门后,项目审批部门征求相关部门意见,并委托有资格的()评估后审核批复,或报国务院审批后下达批复。

A.咨询机构

B.认可机构

C.认证机构

D.培训机构

信管网参考答案:A

查看解析:www.cnitpm.com/st/519782423.html

29、在进行项目可行性分析时要从融资主体(企业)的角度评价股东投资收益、现金流量计划及债务偿还能力,描述的是()。

A.投资必要性

B.组织可行性

C.经济可行性

D.财务可行性

信管网参考答案:D

查看解析:www.cnitpm.com/st/5197925606.html

30、关于项目评估的描述,不正确的是( )

A.项目评估是在项目意向确定后,对项目的初步评估

B.项目评估是项目投资前期进行决策管理的重要环节

C.项目评估的目的是审查项目可行性研究的可靠性,真实性和客观性

D.项目评估为银行的贷款决策或行政部门主管部门的审批决策提供科学依据

信管网参考答案:A

查看解析:www.cnitpm.com/st/5198017719.html

31、招标人采用资格预审办法对招标人进行资格审查的,应当在开标后由()按照招标文件规定它的标准和方法对招标人的资格进行审查。

A.评标委员会

B.资格审查委员会

C.认证认可发会

D.招标组的委员会

信管网参考答案:A

查看解析:www.cnitpm.com/st/519814120.html

32、关于招投标的描述,不正确的是()。

A.第一中标候选人无法履约的,要重新投标

B.中标候选人应为不超过3个,且应表明排序

C.招标人公示中标候选人,公示期不得少于3日

D.投标人有,不得开标,招标人应重新招标

信管网参考答案:A

查看解析:www.cnitpm.com/st/5198221934.html

33、当项目各要素之间需要协调的,应进行项目(),在项目的竞争目标中寻找最佳平衡点。

A.风险分析

B.整体管理

C.范围管理

D.质量管理

信管网参考答案:B

查看解析:www.cnitpm.com/st/5198321630.html

34、 ( )不属于项目章程的内容。

A.项目零风险

B.总体里程碑进度计划

C.项目审批要求

D.需求跟踪矩阵

信管网参考答案:D

查看解析:www.cnitpm.com/st/5198410397.html

35、项目管理计划的输入不包括()。

A.项目章程

B.其它规划过程的输出

C.工作绩效

D.组织过程资产

信管网参考答案:C

查看解析:www.cnitpm.com/st/519859273.html

36、指导与管理项目工作过程的输出包括()。

①可交付成果 ②工作绩效数据 ③批准的变更请求 ④项目文件更新

A.①③④

B.①②④

C.②③④

D.①②③

信管网参考答案:B

查看解析:www.cnitpm.com/st/5198622266.html

37、( )不能用于进行根本原因分析。

A.力场分析

B.因果图

C.头脑风暴法

D.鱼骨图

信管网参考答案:A

查看解析:www.cnitpm.com/st/5198719874.html

38、组建项目团队属于项目管理过程组中的( )

A.启动过程组

B.计划过程组

C.监督和控制过程组

D.执行过程组

信管网参考答案:D

查看解析:www.cnitpm.com/st/5198821914.html

39、关于范围管理计划的描述,不正确的是( )。

A.包括收集需求和管理需求的过程

B.包括对详细项目说明书或 WBS 的变更处理方法

C.规定了如何正式验收已完成的项目可交付成果

D.规定了如何制定详细范围说明书

信管网参考答案:A

查看解析:www.cnitpm.com/st/51989823.html

40、关于项目范围定义的描述,不正确的是( )

A.范围定义的作用是明确项目、服务或输出的边界

B.范围定义是从需求文件中选出最终的项目需求

C.范围定义可增加项目时间、成本和资源估算的准确度

D.在项目规划中应首先进行范围定义,明确项目的准确范围

信管网参考答案:D

查看解析:www.cnitpm.com/st/51990916.html

41、在项目验收过程中不宜采用( )方法确定可交付成果是否符合需求和验收标准。

A.群体决策技术

B.检查

C.观察

D.独裁

信管网参考答案:D

查看解析:www.cnitpm.com/st/5199127667.html

42、( )属于项目范围控制使用的工具与技术。

A.偏差分析

B.实验设计

C.敏感性分析

D.回归分析

信管网参考答案:A

查看解析:www.cnitpm.com/st/519924924.html

43、( )不属于规划项目进度管理的输入。

A.里程碑清单

B.范围基准

C.事业环境因素

D.组织过程资产

信管网参考答案:A

查看解析:www.cnitpm.com/st/5199326755.html

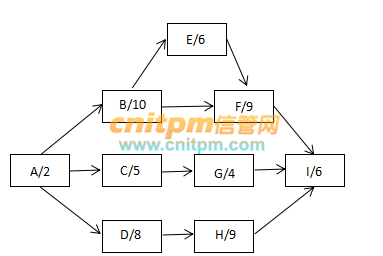

44、下图(单位:周)为某项目的进度网络图,项目各项工作顺序及工作时长如图所示,活动D的总浮动时间和自由浮动时间分别为(44),该项目工期为(45)。

A.5,0

B.12,0

C.18,0

D.20,20

A.17

B.26

C.37

D.31

信管网参考答案:B、D

查看解析:www.cnitpm.com/st/519945251.html

45、当前某项目处于进度滞后,成本节约的状态,为了保证项目按时保质完成,后续应优先采取的措施是:()。

A.赶工,投入更多的资源或增加工作时间

B.降低质控要求,减少问题,减少返工

C.减小活动范围或降低活动要求

D.快速跟进,并行施工,缩短关键路径长度

信管网参考答案:A

查看解析:www.cnitpm.com/st/519958448.html

46、( )是一种历史成本,对现有决策而言是不可控成本。

A.机成

B.可变

C.沉没成本

D.固定

信管网参考答案:C

查看解析:www.cnitpm.com/st/519969400.html

47、( )不属于成本管理计划的内容。

A.成本跟踪方法

B.测量单位

C.项目里程碑

D.控制临界值

信管网参考答案:C

查看解析:www.cnitpm.com/st/519972684.html

48、在项目成估算技术中,自上而下估算的准确性及其本身所需的成本,通常取决于()。

A.估算专家

B.单个活动或工作包的规模和复杂程度

C.参数模型的可靠性

D.WBS分解的颗粒度

信管网参考答案:A

查看解析:www.cnitpm.com/st/5199811064.html

49、某项目进行到40天的时候,实际进度为计划的90%,实际成本为110万元,计划成本为130万元,则该项目的绩效为()。

A.成本节约,进度超前

B.成本超支,进度滞后

C.成本节约,进度滞后

D.成本超支,进度超前

信管网参考答案:C

查看解析:www.cnitpm.com/st/5199917709.html

50、( )不能反映团队成员个人与其承担工作之间的联系。

A.层次结构图

B.责任分配矩阵

C.工作分解结构

D.资源日历

信管网参考答案:D

查看解析:www.cnitpm.com/st/5200019345.html

51、( )一起确定了每个项目团队成员的工作时间段。

A.人员配备管理计划和项目进度计划

B.人力资源管理计划和项目进度计划

C.项目人员分配表和WBS

D.人力资源管理计划和WBS

信管网参考答案:A

查看解析:www.cnitpm.com/st/520018158.html

52、某项目团队成员开始执行分配任务,遇到困难的团队成员之间发生争执,互相指责,并怀疑项目经理的能力,该项目团队处于()。

A.发挥阶段

B.规范阶段

C.震荡阶段

D.形成阶段

信管网参考答案:C

查看解析:www.cnitpm.com/st/520029699.html

53、项目经理将项目例会的会议纪要以电子邮件的形成发送给主要干系人,这种沟通方式为()。

A.交互式

B.拉式

C.推式

D.语音

信管网参考答案:C

查看解析:www.cnitpm.com/st/5200321732.html

54、依据权利/利益方格,对单位内部生产核心部件应采取的干系人管理策略是()。

A.重点管理

B.令其满意

C.监督

D.随时告知

信管网参考答案:B

查看解析:www.cnitpm.com/st/520046637.html

55、某项目要求尽快开展工作,但是项目涉及的某些经济技术指标尚未确定,该项目最好签订()。

A.总价合同

B.成本补偿合同

C.工料合同

D.采购单合同

信管网参考答案:B

查看解析:www.cnitpm.com/st/5200514992.html

56、关于合同变更管理的描述,不正确的是()。

A.任何合同变更都需以法律事实为依据

B.不涉及成本、进度的合同变更无需提交书面申请

C.监理单位(或变更控制委员会)负责审批合同变更申请

D.对于任何合同变更的评估都应该有变更影响分析

信管网参考答案:B

查看解析:www.cnitpm.com/st/520061123.html

57、( )不属于编制采购计划的输入。

A.项目管理计划

B.需求文档

C.项目组织过程资产

D.项目工作说明书

信管网参考答案:D

查看解析:www.cnitpm.com/st/5200716649.html

58、关于实施采购过程中采用工具和技术的描述,不正确的是()

A.投标人会议上,所有潜在的供应商都应得到同等对待

B.卖方建议书必须通过建议书评价技术来进行评价

C.采购组织能够对采购成本进行独立估算以检查卖方建议书的报价

D.大部分政府机构要求政府合同必须做公告

信管网参考答案:B

查看解析:www.cnitpm.com/st/520083974.html

59、所有配置项的操作权限应归()严格管理。

A.项目经理

B.QA

C.测试经理

D.配置管理员

信管网参考答案:D

查看解析:www.cnitpm.com/st/5200921052.html

60、( )可以确保存储配置项的完整性。

A.确保发布用的介质不含无关项

B.按批准的规程制备交付的介质

C.在容易辨认的地方清楚地标出存储标识

D.将副本存储在不同的受控场所

信管网参考答案:D

查看解析:www.cnitpm.com/st/5201025668.html

61、项目质量是应顾客需求进行的,不同顾客有着不同的质量要求,( )是项目质量管理 的主要依据。

A.项目目标

B.用户需求

C.项目合同

D.项目范围

信管网参考答案:D

查看解析:www.cnitpm.com/st/5201115343.html

62、在规划项目质量管理中,( )可以了解产品和流程的最优状态,找到显著影响产品或 流程状态的各种因素,并揭示这些因素之间存在的相互影响和协同作用。

A.成本效益分析法

B.质量成本法

C.标杆对照

D.实验设计

信管网参考答案:D

查看解析:www.cnitpm.com/st/520122656.html

63、下图对应的质量控制工具和技术是( )

A.直方图

B.控制图

C.散点图

D.亲和图

信管网参考答案:D

查看解析:www.cnitpm.com/st/5201314148.html

64、( )不属于“识别风险”过程的输入。

A.潜在风险应对措施清单

B.范围基准

C.风险管理计划

D.质量管理计划

信管网参考答案:A

查看解析:www.cnitpm.com/st/520146802.html

65、( )是评估风险数据对风险管理有用程度的一种技术,用来考察人们对风险的理解程度和风险数据的准确性、质量、可靠性、完整性。

A.定量风险分析

B.风险概率和影响评估

C.风险紧迫性评估

D.风险数据质量评估

信管网参考答案:D

查看解析:www.cnitpm.com/st/5201517957.html

66、风险审计属于()过程的工具与技术。

A.定性风险分析

B.风险控制

C.定量风险分析

D.风险规划

信管网参考答案:B

查看解析:www.cnitpm.com/st/5201626376.html

67、GB/T 22080-2016《信息技术安全技术 信息安全管理体系要求》标准规定的内容包括()

①、信息安全方针与策略 ②、人力资源安全 ③、等级保护 ④、访问控制 ⑤、业务连续性管理

选项

A.1234

B.1245

C.1345

D.2345信管网参考答案:C

查看解析:www.cnitpm.com/st/5201728049.html

68、对信息系统岗位人员的安全管理要求不包括()。

A.兼职和轮岗

B.权限分散并交叉覆盖

C.多人共管

D.全面控制

信管网参考答案:B

查看解析:www.cnitpm.com/st/5201820911.html

69、我国信息技术相关的国家标准由()归口。

A.金标委

B.通校委

C.信标委

D.国标委

信管网参考答案:C

查看解析:www.cnitpm.com/st/520194291.html

70、()is the core component of bitcoin。

A.Block chain

B.Hash

C.RSA

D.DES

信管网参考答案:A

查看解析:www.cnitpm.com/st/5202012596.html

71、()is the action to eliminate the caues or ruduce the likehood of recurrence of a detected Nonconformity or other undersirabee situatlon.

A.corrective action

B.continual improvement

C.known error

D.preventive action

信管网参考答案:A

查看解析:www.cnitpm.com/st/5202118997.html

72、()put forward the theory of statistical process control(SPC),which used statistical technology to monitor the production process to reduce the dependence on inspection.

A.Juran

B.shewhart

C.feigenbaum

D.taylor

信管网参考答案:B

查看解析:www.cnitpm.com/st/5202218002.html

73、() is a way to organize experts to reach consensus. It helps to reduce data bias and prevent any individual from having an inappropriate impact on the results.

A、Brainstorm

B、Nominal technical team

C、Mind map

D、Delphi technology

参考答案:D

查看解析:www.cnitpm.com/st/5202318721.html

74、()is not primarily used to protect the correctness and integrity of data。

A.CA certification

B.Identity authentication service

C.Digital signature

D.Intrusion detection system

信管网参考答案:B

查看解析:www.cnitpm.com/st/520249543.html

信管网订阅号

信管网视频号

信管网抖音号

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

信管网致力于为广大信管从业人员、爱好者、大学生提供专业、高质量的课程和服务,解决其考试证书、技能提升和就业的需求。

信管网软考课程由信管网依托10年专业软考教研倾力打造,教材和资料参编作者和资深讲师坐镇,通过深研历年考试出题规律与考试大纲,深挖核心知识与高频考点,为学员考试保驾护航。面授、直播&录播,多种班型灵活学习,满足不同学员考证需求,降低课程学习难度,使学习效果事半功倍。

| 发表评论 查看完整评论 | |

推荐文章

各省市软考报名简章

信管网APP下载

分享到微信

分享到微信