信息安全工程师案例分析当天每日一练试题地址:www.cnitpm.com/exam/ExamDayAL.aspx?t1=6

往期信息安全工程师每日一练试题汇总:www.cnitpm.com/class27-6-1.aspx

信息安全工程师案例分析每日一练试题(2020/7/29)在线测试:www.cnitpm.com/exam/ExamDayAL.aspx?t1=6&day=2020/7/29

点击查看:更多信息安全工程师习题与指导

信息安全工程师案例分析每日一练试题内容(2020/7/29)

阅读下列说明和图,回答问题1至问题3,将解答填入答题纸的对应栏内。

【说明】

密码学的基本目标是在有攻击者存在的环境下,保证通信双方(A和B)之间能够使用不安全的通信信道实现安全通信。密码技术能够实现信息的保密性、完整性、可用性和不可否认性等安全目标。一种实用的保密通信模型往往涉及对称加密、公钥密码、Hash函数、数字签名等多种密码技术。

在以下描述中,M表示消息,H表示Hash函数,E表示加密算法,D表示解密算法,K表示密钥,SKA表示A的私钥,PKA表示A的公钥,SKB表示B的私钥,PKB表示B的公钥,||表示连接操作。

【问题1】(6分)

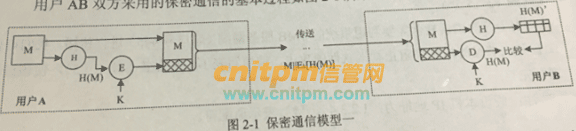

用户AB双方采用的保密通信的基本过程如图2-1所示。

请问图2-1所设计的保密通信模型能实现信息的哪些安全日标?图2-1中的用户A侧的H和E能否互换计算顺序?如果不能互换请说明原因:如果能互换请说明对安全目标的影响。

【问题2】(4分)

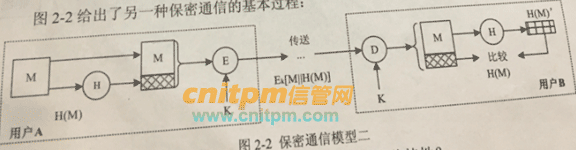

图2-2给出了另一种保密通信的基本过程:

请问图2-2设计的保密通信模型能实现信息安全的哪些特性?

【问题3】(5分)

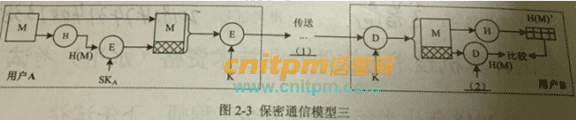

为了在传输过程中能够保障信息的保密性、完整性和不可否认性,设计了一个安全通信模型结构如图2-3所示:

请问图2-3中(1),(2)分别应该填什么内容?

信管网考友试题答案分享:

信管网gly123:

【问题1】完整性、可用性、不可否认性的安全目标。图2-1中的a侧的h和e不能互换计算顺序,原因是互换计算顺序之后,a侧输出的消息就变成了一个m+hash函数,函数里面是密文,然而b侧用户基于hash段是需要先进行解密然后再进行hash校验的,而此时用户b收到a侧发过来的是一个m+hash函数,用户b侧无法对hash段进行解密运算,导致b收到的消息无法进行验证。

【问题2】实现保密性、完整性、可用性、不可否认性的安全目标。

【问题3】(1)ek{m||eska[h(m)]} (2)pka

信管网cnitpm1015227475:

1.机密性,完整性,可用性

a侧h、e不能互换计算顺序,因为h是函数,e是加密算法,必须先算函数,再加密。否则解密时信息的完整性不能保证。

2.

信管网cnitpm192775268719369:

【问题1】实现的消息的完整性。不能互换,因为h是单向函数,加密后的消息生成的认证码和未加密消息生成的认证码一定不相同,如果互换e和h则用户b则要修改相应的解密流程<br>【问题2】实现了消息的保密性和完整性<br>【问题3】(1)ek(m||eska(h(m))) (2)pka

信管网cnitpm4252614886:

解析错了啊,显然是无法交换顺序的啊,被加密成了密文然后进行哈希函数运算,a发送的是明文,b没有对应的密文,怎么进行解密啊

信管网ahslhack:

1、完整性、可用性;不能,因为先加密再执行hash函数,将无法解密。

2、保密性、完整性、可用性

3、(1)eska[m||h(m)]、(2)pka

扫码关注公众号

扫码关注公众号

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

信管网致力于为广大信管从业人员、爱好者、大学生提供专业、高质量的课程和服务,解决其考试证书、技能提升和就业的需求。

信管网软考课程由信管网依托10年专业软考教研倾力打造,官方教材参编作者和资深讲师坐镇,通过深研历年考试出题规律与考试大纲,深挖核心知识与高频考点,为学员考试保驾护航。面授、直播&录播,多种班型灵活学习,满足不同学员考证需求,降低课程学习难度,使学习效果事半功倍。

相关内容

| 发表评论 查看完整评论 | |

分享到微信

分享到微信