信息安全工程师每日一练试题(2019/12/22)

信息安全工程师当天每日一练试题地址:www.cnitpm.com/exam/ExamDay.aspx?t1=6

往期信息安全工程师每日一练试题汇总:www.cnitpm.com/class27-6-1.aspx

信息安全工程师每日一练试题(2019/12/22)在线测试:www.cnitpm.com/exam/ExamDay.aspx?t1=6&day=2019/12/22

信息安全工程师每日一练试题内容(2019/12/22)

试题1: MD5常用于数据()保护

A、校验

B、完整

C、机密

D、可靠

试题参考答案:B

试题2:

在数据库设计的()阶段进行关系规范化。

A.需求分析

B.概念设计

C.逻辑设计

D.物理设计

试题参考答案:C

试题3: An architectural style defines as a family of such systems in terms of a(1)of structural organization.More specifically, an architectural style defines a vocabulary of (2)and connector types, and a set of (3) on how they can be combined. For many styles there may also exist one or more (4)that specify how to determine a system's overall properties from the properties of its parts.Many of architectural styles have been developed over the years.

The best-known examples of(5)architectures are programs written in the Unix shell.

(1)A. pattern

B. data flow

C. business process

D. position level

(2)A. metadata

B. components

C. models

D. entities

(3)A. functions

B. code segments

C. interfaces

D. constraints

(4)A. semantic models

B. weak entities

C. data schemas

D. business models

(5)A. event-based

B. object-oriented

C. pipe-and-filter

D. layered

试题参考答案:A、B、D、A、C

试题4:

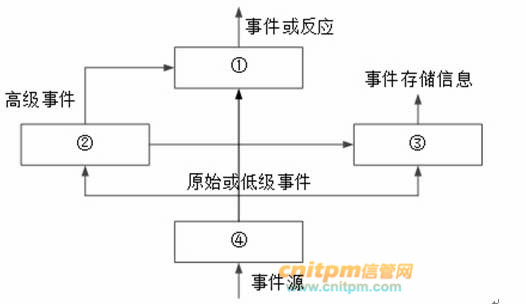

下图为DARPA提出的公共入侵检测框架示意图,该系统由4个模块组成。其中模块①~④分别是()。

B.事件分析器、事件产生器、响应单元、事件数据库

C.事件数据库、响应单元、事件产生器、事件分析器

D.响应单元、事件分析器、事件数据库、事件产生器

试题解析与讨论:www.cnitpm.com/st/186771820.html

试题参考答案:D

试题5: 以下关于软件架构风格与系统性能关系的叙述,错误的是()。

A. 对于采用层次化架构风格的系统,划分的层次越多,系统的性能越差

B. 对于采用管道-过滤器架构风格的系统,可以通过引入过滤器的数据并发处理提高系统性能

C. 对于采用面向对象架构风格的系统,可以通过减少功能调用层次提高系统性能

D. 对于采用过程调用架构风格的系统,可以通过将显式调用策略替换为隐式调用策略提高系统性能。

试题解析与讨论:www.cnitpm.com/st/1881213863.html

试题参考答案:D

试题6: 数据挖掘是从数据库的大量数据中揭示出隐含的、先前未知的并有潜在价值的信息的非平凡过程,主要任务有()。

A.聚类分析、联机分析、信息检索等

B.信息检索、聚类分析、分类分析等

C.聚类分析、分类分析、关联规则挖掘等

D.分类分析、联机分析、关联规则挖掘等

试题解析与讨论:www.cnitpm.com/st/1883825774.html

试题参考答案:C

试题7: 某系统中的文本显示类(TextView)和图片显示类(PictureView)都继承了组件类(Component),分别显示文本和图片内容,现需要构造带有滚动条或者带有黑色边框,或者既有滚动条又有黑色边框的文本显示控件和图片显示控件,但希望最多只增加3个类。

那么采用设计模式(1)可实现该需求,其优点是(2)。

(1)A.外观

B.单体

C.装饰

D.模板方法

(2)A.比静态继承具有更大的灵活性

B.提高已有功能的重复使用性

C.可以将接口与实现相分离

D.为复杂系统提供了简单接口

试题解析与讨论:www.cnitpm.com/st/1884626262.html

试题参考答案:C、A

试题8: 将系统需求模型转换为架构模型是软件系统需求分析阶段的一项重要工作,以下描述中,()是在转换过程中需要关注的问题。

A.如何通过多视图模型描述软件系统的架构

B.如何确定架构模型中有哪些元素构成

C.如何采用表格或用例映射保证转换的可追踪性。

D.如何通过模型转换技术,将高层架构模型逐步细化为细粒度架构模型

试题解析与讨论:www.cnitpm.com/st/1889316242.html

试题参考答案:C

试题9: 用于管理信息系统规划的方法有很多,其中(18)将整个过程看成是一个“信息集合”,并将组织的战略目标转变为管理信息系统的战略目标。(19)通过自上而下地识别企业目标、企业过程和数据,然后对数据进行分析,自下而上地设计信息系统。

(18)A.关键成功因素法

B.战略目标集转化法

C.征费法

D.零线预算法

(19)A.企业信息分析与集成法

B.投资回收法

C.企业系统规划法

D.阶石法

试题解析与讨论:www.cnitpm.com/st/3930717116.html

试题参考答案:B、C

试题10: 某人持有盗版软件,但不知道该软件是盗版的,该软件的提供者不能证明其提供的复制品有合法来源。此情况下,则该软件的( )应承担法律责任。

A.持有者

B.持有者和提供者均

C.提供者

D.持有者和提供者均不

试题解析与讨论:www.cnitpm.com/st/393369014.html

试题参考答案:C

扫码关注公众号

扫码关注公众号

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

信管网致力于为广大信管从业人员、爱好者、大学生提供专业、高质量的课程和服务,解决其考试证书、技能提升和就业的需求。

信管网软考课程由信管网依托10年专业软考教研倾力打造,官方教材参编作者和资深讲师坐镇,通过深研历年考试出题规律与考试大纲,深挖核心知识与高频考点,为学员考试保驾护航。面授、直播&录播,多种班型灵活学习,满足不同学员考证需求,降低课程学习难度,使学习效果事半功倍。

相关内容

| 发表评论 查看完整评论 | |

推荐文章

各省市软考报名简章

信管网APP下载

分享到微信

分享到微信