信息安全工程师当天每日一练试题地址:www.cnitpm.com/exam/ExamDay.aspx?t1=6

往期信息安全工程师每日一练试题汇总:www.cnitpm.com/class27-6-1.aspx

信息安全工程师每日一练试题(2019/7/13)在线测试:www.cnitpm.com/exam/ExamDay.aspx?t1=6&day=2019/7/13

信息安全工程师每日一练试题内容(2019/7/13)

试题1: 关于kerberos 和PKI 两种认证协议的叙述中正确的是(1),在使用kerberos 认证时,首先向密钥分发中心发送初始票据(2)来请求会话票据,以便获取服务器提供的服务。.

(1)A.kerberos 和PKI 都是对称密钥

B.kerberos 和PKI 都是非对称密钥

C.kerberos 是对称密钥,而PKI 是非对称密钥

D.kerberos 是非对称密钥,而PKI 是对称密钥

(2)A.RSA

B.TGT

C.DES

D.LSA

试题参考答案:C、B

试题2:

完整性是信息系统未经授权不能进行改变的特性,它要求保持信息的原样。下列方法中,不能用来保证应用系统完整性的措施是( )。

A.安全协议

B.纠错编码

C.数字签名

D.信息加密

试题参考答案:D

试题3:

应用系统运行中涉及的安全和保密层次包括系统级安全、资源访问安全、功能性安全和数据域安全。以下关于这四个层次安全的,错误的是( )。

A.按粒度从粗到细排序为系统级安全、资源访问安全、功能性安全、数据域安全

B.系统级安全是应用系统的第一道防线

C.所有的应用系统都会涉及资源访问安全问题

D.数据域安全可以细分为记录级数据域安全和字段级数据域安全

试题参考答案:C

试题4:

熊猫烧香(尼姆亚)病毒属于( )。

A、脚本病毒

B、木马病毒

C、蠕虫病毒

D、宏病毒

试题参考答案:C

试题5:

假设A和B之间要进行加密通信,则正确的非对称加密流程是( )。

① A和B都要产生一对用于加密和解密的加密密钥和解密密钥

② A将公钥传送给B,将私钥自己保存,B将公钥传送给A,将私钥自己保存

③ A发送消息给B时,先用B的公钥对信息进行加密,再将密文发送给B

④ B收到A发来的消息时,用自己的私钥解密

A.①②③④ B.①③④② C.③①②④ D.②③①④

试题参考答案:A

试题6:

下列行为不属于网络攻击的是 ( ) 。

A、连续不停Ping某台主机

B、发送带病毒和木马的电子邮件

C、向多个邮箱群发一封电子邮件

D、暴力破解服务器密码

试题参考答案:C

试题7:

某数据库中有员工关系E(员工号,姓名,部门,职称,月薪);产品关系P(产品号,产品名称,型号,尺寸,颜色);仓库关系W(仓库号,仓库名称,地址,负责人);库存关系I(仓库号,产品号,产品数量)。

a.若数据库设计中要求:

①仓库关系W中的“负责人”引用员工关系的员工号

②库存关系I中的“仓库号,产品号”惟一标识I中的每一个记录

③员工关系E中的职称为“工程师”的月薪不能低于3500元

则①②③依次要满足的完整性约束是(1)。

b.若需得到每种产品的名称和该产品的总库存量,则对应的查询语句为:

SELELCT产品名称,SUM(产品数量)

FROM P, I

WHERE P.产品号=1.产品号(2);

(1)A.实体完整性、参照完整性、用户定义完整性

B.参照完整性、实体完整性、用户定义完整性

C.用户定义完整性、实体完整性、参照完整性

D.实体完整性、用户定义完整性、参照完整性

(2)A. ORDER BY产品名称

B. ORDER BY产品数量

C. GROUP BY产品名称

D. GROUP BY产品数量

试题参考答案:B、C

试题8:

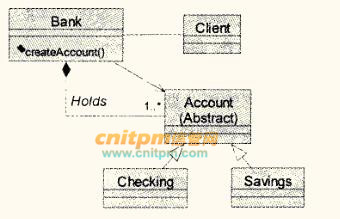

某银行系统采用Factory Method方法描述其不同账户之间的关系,设计出的类图如下所示。其中与Factory Method中的“Creator”角色相对应的类是(1);与“Product”角色相对应的类是(2)。

(1)A. Bank

B. Account

C. Checking

D. Savings

(2)A. Bank

B. Account

C. Checking

D. Savings

试题参考答案:A、B

试题9: 支持安全Web应用的协议是() 。

A. HTTPS

B. HTTPD

C. SOAP

D. HTTP

试题解析与讨论:www.cnitpm.com/st/1862412570.html

试题参考答案:A

试题10: 架构描述语言(Architecture Description Language,ADL)是一种为明确说明软件系统的概念架构和对这些概念架构建模提供功能的语言。ADL主要包括以下组成部分:组件、组件接口、()和架构配置。

A. 架构风格

B. 架构实现

C. 连接件

D. 组件实现

试题解析与讨论:www.cnitpm.com/st/1879613429.html

试题参考答案:C

扫码关注公众号

扫码关注公众号

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

信管网致力于为广大信管从业人员、爱好者、大学生提供专业、高质量的课程和服务,解决其考试证书、技能提升和就业的需求。

信管网软考课程由信管网依托10年专业软考教研倾力打造,官方教材参编作者和资深讲师坐镇,通过深研历年考试出题规律与考试大纲,深挖核心知识与高频考点,为学员考试保驾护航。面授、直播&录播,多种班型灵活学习,满足不同学员考证需求,降低课程学习难度,使学习效果事半功倍。

相关内容

| 发表评论 查看完整评论 | |

分享到微信

分享到微信