信息安全工程师当天每日一练试题地址:http://www.cnitpm.com/exam/ExamDay.aspx?t1=6

往期信息安全工程师每日一练试题汇总:http://www.cnitpm.com/class27-6-1.aspx

信息安全工程师每日一练试题(2018/3/10)在线测试:http://www.cnitpm.com/exam/ExamDay.aspx?t1=6&day=2018/3/10

信息安全工程师每日一练试题内容(2018/3/10)

试题1: 为了对计算机信息系统的安全威胁有更全面、更深刻的认识,信息应用系统安全威胁的分类方法一般用( )三种“综合分类”方法。

A. 高、中、低

B. 对象的价值、实施的手段、影响(结果)

C. 按风险性质、按风险结果、按风险源

D. 自然事件、人为事件、系统薄弱环节

试题参考答案:C

试题2:

在Windows操作系统平台上采用通用硬件设备和软件开发工具搭建的电子商务信息系统宜采用( )作为信息安全系统架构。

A.S2-MIS

B.MIS+S

C.S-MIS

D.PMIS

试题参考答案:C

试题3:

完整性是信息系统未经授权不能进行改变的特性,它要求保持信息的原样。下列方法中,不能用来保证应用系统完整性的措施是( )。

A.安全协议

B.纠错编码

C.数字签名

D.信息加密

试题参考答案:D

试题4:

对于一个具有容错能力的系统, ( ) 是错误的。

A、通过硬件冗余来设计系统,可以提高容错能力

B、在出现一般性故障时,具有容错能力的系统可以继续运行

C、容错能力强的系统具有更高的可靠性

D、容错是指允许系统运行时出现错误的处理结果

试题参考答案:D

试题5:

下列安全协议中, ( ) 能保证交易双方无法抵赖。

A、SET

B、SHTTP

C、PGP

D、MOSS

试题参考答案:A

试题6:

在下面4种病毒中, ( ) 可以远程控制网络中的计算机。

A、worm.Sasser.f

B、Win32.CIH

C、Trojan.qq3344

D、Macro.Melissa

试题参考答案:C

试题7:

采用CRC进行差错校验,生成多项式为G(X)=X4+X+1,信息码字为10111,则计算出的CRC校验码是 ( ) 。

A、0000

B、0100

C、0010

D、1100

试题参考答案:D

试题8:

IEEE 802.11i所采用的加密算法为 ( ) 。

A、DES

B、3DES

C、IDEA

D、AES

试题参考答案:D

试题9:

计算机执行程序时,在一个指令周期的过程中,为了能够从内存中读指令操作码,首先是将()的内容送到地址总线上。

A.程序计数器PC

B.指令寄存器IR

C.状态寄存器SR

D.通用寄存器GR

试题参考答案:A

试题10:

内存按字节编址,利用8K×4bit的存储器芯片构成84000H到8FFFFH的内存,共需()片。

A. 6

B. 8

C. 12

D. 24

试题参考答案:C

试题11: 一个大型软件系统的需求通常是会发生变化的。以下关于需求变更策略的叙述中,错误的是()。

A.所有需求变更必须遵循变更控制过程

B.对于未获得核准的变更,不应该做变更实

C.完成了对某个需求的变更之后,就可以删除或者修改变更请求的原始文档

D.每一个集成的需求变更必须能追溯到一个经核准的变更请求

试题解析与讨论:http://www.cnitpm.com/st/129259617.html

试题参考答案:C

试题12: 操作系统为用户提供了两类接口:操作一级和程序控制一级的接口,以下不属于操作一级的接口是( )

A.操作控制命令

B.系统调用

C.菜单

D.窗口

试题解析与讨论:http://www.cnitpm.com/st/1296524204.html

试题参考答案:B

试题13: 某公司研发一种语音识别软件系统,需要对用户的语音指令进行音节分割、重音判断、语法分析和语义分析,最终对用户的意图进行推断。针对上述功能需求,该语音识别软件系统应该采用()架构风格最为合适。

A.隐式调用

B.管道-过滤器

C.解释器

D.黑板

试题解析与讨论:http://www.cnitpm.com/st/1300117328.html

试题参考答案:B

试题14: ANSI/IEEE 1471-2000是对软件密集型系统的架构进行描述的标准。在该标准中,(1)这一概念主要用于描述软件架构模型。在此基础上,通常采用(2)描述某个利益相关人(Stakeholder)所关注架构模型的某一方面。(3)则是对所有利益相关人关注点的响应和回答。

(1)A. 上下文

B. 架构风格

C. 组件

D. 视图

(2)A. 环境

B. 资源

C. 视角

D. 场景

(3)A. 架构

B. 系统

C. 模型

D. 使命

试题解析与讨论:http://www.cnitpm.com/st/1879513665.html

试题参考答案:D、C、A

试题15: 某服装店有甲、乙、丙、丁四个缝制小组。甲组每天能缝制5件上衣或6条裤子;乙组每天能缝制6件上衣或7条裤子;丙组每天能缝制7件上衣或8条裤子;丁组每天能缝制8件上衣或9条裤子。每组每天要么缝制上衣,要么缝制裤子,不能弄混。订单要求上衣和裤子必须配套(每套衣服包括一件上衣和一条裤子)。只要做好合理安排,该服装店15天最多能缝制()套衣服。

A.208

B.209

C.210

D.211

试题解析与讨论:http://www.cnitpm.com/st/1890821473.html

试题参考答案:C

试题16: 入侵检测一般分为三个步骤,依次是: () 1、修补 2、数据分析 3、响应 4、信息收集

A、431

B、423

C、421

D、231

试题解析与讨论:http://www.cnitpm.com/st/190026310.html

试题参考答案:B

试题17: 信息系统安全体系不包括( )。

A.资质体系

B.技术体系

C.组织机构体系

D.管理体系

试题解析与讨论:http://www.cnitpm.com/st/2353013695.html

试题参考答案:A

试题18:

面向服务系统构建过程中,( )用于实现Web服务的远程调用,( )用来将分散的、功能单一的Web服务组织成一个复杂的有机应用。

1.A.UDDI(Universal Description,Discovery and Integration)

B.WSDL(Web Service Description Language)

C.SOAP(Simple Object Access Protocol)

D.BPEL(Business Process Execution Language)

2.A.UDDI(Universal Description,Discovery and Integration)

B.WSDL(Web Service Description Language)

C.SOAP(Simple Object Access Protocol)

D.BPEL(Business Process Execution Language)

试题参考答案:C、D

试题19:

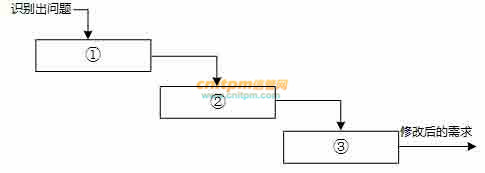

一个大型软件系统的需求总是有变化的。为了降低项目开发的风险,需要一个好的变更控制过程。如下图所示的需求变更管理过程中,①②③处对应的内容应是();自动化工具能够帮助变更控制过程更有效地运作,()是这类工具应具有的特性之一。

(1)A.问题分析与变更描述,变更分析与成本计算,变更实现

B.变更描述与变更分析,成本计算,变更实现

C.问题分析与变更描述,变更分析,变更实现

D.变更描述,变更分析,变更实现

(2)A.自动维护系统的不同版本

B.支持系统文档的自动更新

C.自动判定变更是否能够实施

D.记录每一个状态变更的日期及变更者

试题参考答案:A、D

试题20:

某高校欲构建财务系统,使得用户可通过校园网访问该系统。根据需求,公司给出如下2套方案。

方案一:

1)出口设备采用1台配置防火墙板卡的核心交换机,并且使用防火墙策略将需要对校园网做应用的服务器进行地址映射;

2)采用4台高性能服务器实现整体架构,其中3台作为财务应用服务器、1台作为数据备份管理服务器;

3)通过备份管理软件的备份策略将3台财务应用服务器的数据进行定期备份。

方案二:

1)出口设备采用1台配置防火墙板卡的核心交换机,并且使用防火墙策略将需要对校园网做应用的服务器进行地址映射;

2)采用2台高性能服务器实现整体架构,服务器采用虚拟化技术,建多个虚拟机满足财务系统业务需求。当一台服务器出现物理故障时将业务迁移到另外一台物理服务器上。

与方案一相比,方案二的优点是()。方案二还有一些缺点,下列不属于其缺点的是()。

(1)A.网络的安全性得到保障

B.数据的安全性得到保障

C.业务的连续性得到保障

D.业务的可用性得到保障

(2)A.缺少企业级磁盘阵列,不能将数据进行统一的存储与管理

B.缺少网闸,不能实现财务系统与Internet的物理隔离

C.缺少安全审计,不便于相关行为的记录、存储与分析

D.缺少内部财务用户接口,不便于快速管理与维护

试题参考答案:C、B

扫码关注公众号

扫码关注公众号

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

信管网致力于为广大信管从业人员、爱好者、大学生提供专业、高质量的课程和服务,解决其考试证书、技能提升和就业的需求。

信管网软考课程由信管网依托10年专业软考教研倾力打造,官方教材参编作者和资深讲师坐镇,通过深研历年考试出题规律与考试大纲,深挖核心知识与高频考点,为学员考试保驾护航。面授、直播&录播,多种班型灵活学习,满足不同学员考证需求,降低课程学习难度,使学习效果事半功倍。

相关内容

| 发表评论 查看完整评论 | |

分享到微信

分享到微信