2019年下半年软件设计师上午综合知识真题文字版

免费下载软件设计师历年真题:http://www.cnitpm.com/zhenti/rs.html

该套题在线考试:http://www.cnitpm.com/exam/examam.aspx?t1=2&sid=1853813

1、在cpu内外常需设置多级高速缓存cache,主要目的是( )。

B、提高cpu访问主存数据或指令的效率

C、扩大存储系统的存量

D、提高cpu访问内外存储器的速度

信管网参考答案:B

查看解析:www.cnitpm.com/st/4171911819.html

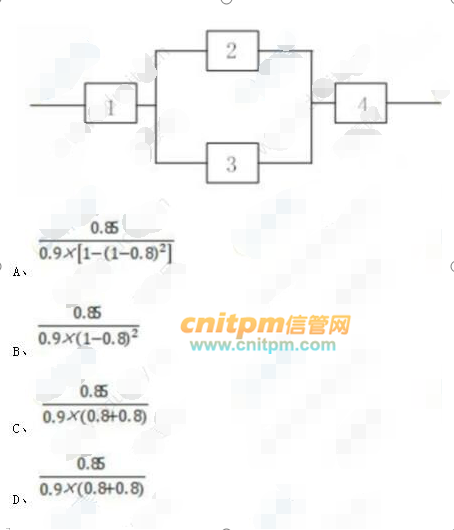

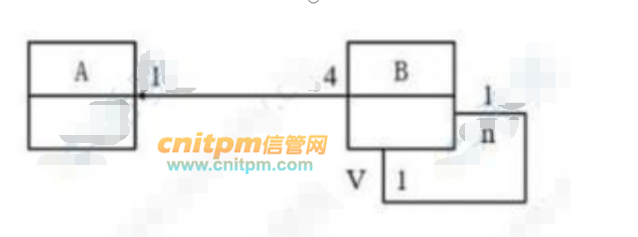

2、 某系统的可靠性结构框图如下图所示,假设部件1、2、3的可靠度分别为0.90;0.80;0.80(部件2、3为冗余系统)若要求该系统的可靠度不小于0.85,则进行系统设计时,部件4的可靠度至少应为( )。

信管网参考答案:A

查看解析:www.cnitpm.com/st/417208684.html

3、计算机运行过程中,进行中断处理时需保存现场,其目的是( )。

A、防止丢失中断处理程序的数据

B、防止对其他程序的数据造成破坏

C、能正确返回到被中断的程序继续执行

D、能为中断处理程序提供所需的数据

信管网参考答案:C

查看解析:www.cnitpm.com/st/4172115879.html

4、内存按字节编址,地址从A0000H到CFFFFH的内存,共存( )字节,若用存储容量为64k*8bit的存储器芯片构成该内存空间,至少需要( )片。

(1)A、80k

B、96 k

C、160 k

D、192 k

(2)A、2

B、3

C、5

D、8

信管网参考答案:D、B

查看解析:www.cnitpm.com/st/4172225418.html

5、执行指令时,将每一节指令都分解为取指、分析和执行三步,已知取指时间t取指=5△t,分析时间t分析= 2△t.执行时间t执行= 3△t如果按照重叠的流水线方式执行指令,从头到尾执行完500条指令需( )△t.

A、2500

B、2505

C、2510

D、2515

信管网参考答案:B

查看解析:www.cnitpm.com/st/417237510.html

6、下列协议中,与电子邮箱服务的安全性无关的是( )

A、SSL

B、HTTPS

C、MIME

D、PGP

信管网参考答案:C

查看解析:www.cnitpm.com/st/417241233.html

7、下列算法中,不属于公开密钥加密算法的是( )。

A、ECC

B、DSA

C、RSA

D、DES

信管网参考答案:D

查看解析:www.cnitpm.com/st/4172511860.html

8、kerberos系统中可通过在报文中加入( )来防止重放攻击。

A、会话密钥

B、时间戳

C、用户ID

D、私有密钥

信管网参考答案:B

查看解析:www.cnitpm.com/st/41726981.html

9、某电子商务网站向CA申请了数字证书,用户可以通过使用( )验证( )的真伪来确定该网站的合法性。

(1)A、CA的公钥

B、CA的签名

C、网站的公钥

D、网站的私钥

(2)A、CA的公钥

B、CA的签名

C、网站的公钥

D、网站的私钥

信管网参考答案:A、B

查看解析:www.cnitpm.com/st/4172724513.html

10、李某受非任职单位委托,利用该单位实验室实验材料和技术资料开发了一项软件产品,对该软件的权利归属,表达正确的是( )。

A、该软件属于委托单位

B、若该单位与李某对软件的归属有特别的约定,则遵从约定;无约定的原则上归属于李某

C、取决于该软件是否属于单位分派给李某的

D、无论李某与该单位有无特别约定,该软件属于李某

信管网参考答案:B

查看解析:www.cnitpm.com/st/4172815881.html

11、李工是某软件公司的软件设计师,每当软件开发完成均按公司规定申请软件著作权,该软件的著作权( )。

A、应由李工享有

B、应由公司和李工共同享有

C、应由公司享有

D、除署名权以外,著作权的其他权利由李工享有

信管网参考答案:C

查看解析:www.cnitpm.com/st/417291831.html

12、某考试系统的部分功能描述如下,审核考生报名表,通过审核的考生登录系统,系统自动为其生成一套试题,考试中心提供标准答案,问卷老师问卷,提交考生成绩,考生查看自己的成绩。若用数据流图对该系统进行建模,则( )不是外部实体。.

A、考生

B、考试中心

C、问卷老师

D、试题

信管网参考答案:D

查看解析:www.cnitpm.com/st/417301150.html

13、以下关于软件设计原则的叙述中,不正确的是( )

A、系统需要划分多个模块,模块的规模越小越好

B、考虑信息隐蔽,模块内部的数据不能让其他模块直接访问模块独立性要好

C、尽可能高内聚和低耦合

D、采用过程抽象和数据抽象设计

信管网参考答案:A

查看解析:www.cnitpm.com/st/417312993.html

14、某模块中各个处理元素都密切相关于同一功能且必须顺序执行,前一处理元素的输出就是下一处理元素的输入,则该模块的内聚类型为( )内聚

A、过程

B、时间

C、顺序

D、逻辑

信管网参考答案:C

查看解析:www.cnitpm.com/st/4173219749.html

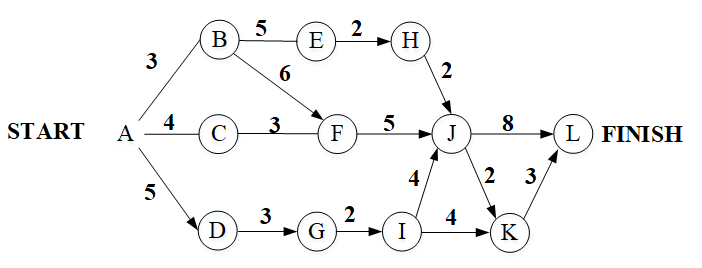

15、下图是一个软件项目的活动图,其中顶点表示项目里程碑,连接顶点的边表示包含的活动。边上的权重表示活动的持续时间(天),则里程碑( )不在关键路径上。在其他活动都按时完成的情况下,活动BE最多可以晚 ( ) 天开始而不影响工期。

(1)A、B

B、C

C、D

D、J

(2)A、0

B、1

C、2

D、3

信管网参考答案:B、C

查看解析:www.cnitpm.com/st/417338716.html

16、以下关于软件风险的叙述中,不正确的是( )

A、风险是可能发生的事件

B、如果发生风险,风险的本质、范围和时间可能会影响风险所产生的后果

C、如果风险可以预测,可以避免其发生

D、可以对风险进行控制

信管网参考答案:C

查看解析:www.cnitpm.com/st/4173419608.html

17、将编译器的工作过程划分为词法分析,语义分析,中间代码生成,代码优化和目标代码生成时,语法分析阶段的输入是( )若程序中的括号不配对,则会在( )阶段检查出错误。

(1)A、记号流

B、字符流

C、源程序

D、分析树

(2)A、词法分析

B、语法分析

C、语义分析

D、目标代码生成

信管网参考答案:A、B

查看解析:www.cnitpm.com/st/4173510263.html

18、表达式(a-b)*(c+d)的后缀式(逆波兰式)是( )

A、abcd-+*

B、ab-c+d*

C、abc-d/-*

D、ab-cd+*

信管网参考答案:D

查看解析:www.cnitpm.com/st/4173613275.html

19、进程p1、p2、p3、p4和p5的前趋图如下所示:

若用PV操作控制这5个进程的同步与互斥的程序如下,那么程序中的空①和空②处应分别为( );空③和空④处应分别为( );空⑤和空⑥处应分别为( )

(1)A、V(S1)和P(S2)P(S3)

B、P(S1)和V(S1)V(S2)

C、V(S1)和V(S2)V(S3)

D、P(S1)和V(S1)P(S2)

(2)A、V(S4)V(S5)和P(S3)

B、V(S3)V(S4)和V(S5)

C、P(S4)P(S5)和V(S5)

D、P(S4)P(S5)和V(S4)

(3)A、P(S6)和P(S5)V(S6)

B、V(S5)和V(S5)V(S6)

C、P(S6)和P(S5)P(S6)

D、V(S6)和P(S5)P(S6)

信管网参考答案:C

查看解析:www.cnitpm.com/st/4173711363.html

20、以下关于I/O软件的叙述中,正确的是( )

A、I/O软件开放了I/O操作实现的细节,方便用户使用I/O设备

B、I/O软件隐藏了I/O操作实现的细节,向用户提供物理接口

C、I/O软件隐藏了I/O操作实现的细节,方便用户使用I/O设备

D、I/O软件开放了I/O操作实现的细节,用户可以使用逻辑地址访问I/O设备

信管网参考答案:C

查看解析:www.cnitpm.com/st/41738299.html

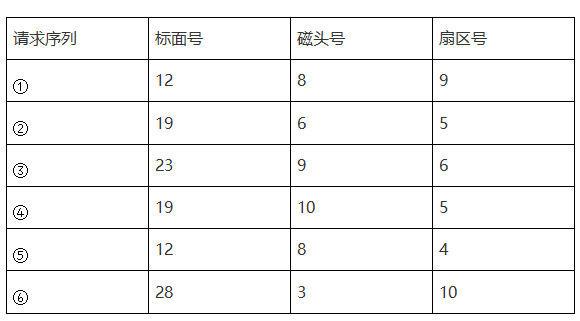

21、在磁盘调度管理中通常( )

A、先进行旋转调度,再进行移臂调度

B、在访问不同柱面的信息时,只需要进行旋转调度

C、先进行移臂调度,再进行旋转调度

D、在访问不同磁盘的信息时,只需要进行移臂调度

信管网参考答案:C

查看解析:www.cnitpm.com/st/4173928663.html

22、假设磁盘臂位于15号柱面上,进程的请求序列如下表表示,如果采用最短移臂调度算法,那么系统的响应序列应为( )

A、①②③④⑤⑥

B、⑤①②④③⑥

C、②③④⑤①⑥

D、④②③⑤①⑥

信管网参考答案:B

查看解析:www.cnitpm.com/st/417402936.html

23、敏捷开发方法scrum的步骤不包括( )

A、Product Backlog

B、Refactoring

C、Sprint Backlog

D、Sprint

信管网参考答案:B

查看解析:www.cnitpm.com/st/4174120264.html

24、以下关于CMM的叙述中,不正确的是( )

A、CMM是指软件过程能力成熟度模型

B、CMM根据软件过程的不同成熟度划分了5个等级,其中,1级被认为成熟度最高,5级被认为成熟度最低

C、CMMI的任务是将已有的几个CMM模型结合在一起,使之构成"集成模型"

D、采用更成熟的CMM模型,一般来说可以提高最终产品的质量

信管网参考答案:B

查看解析:www.cnitpm.com/st/4174225520.html

25、ISO/IEC软件质量模型中,易使用性是指与使用所需的努力由一组规定或隐含的用户对这样使用所作的个别评价有关的一组属性,其易使用性的子特性不包括( )。

A、易理解性

B、易学性

C、易分析性

D、易操作性

信管网参考答案:C

查看解析:www.cnitpm.com/st/4174327240.html

26、( )不是采用MVC(模型-视图-控制器)体系结构进行软件系统开发的优点

A、有利于代码重用

B、提高系统的运行效率

C、提高系统的开发效率

D、提高系统的可维护性

信管网参考答案:B

查看解析:www.cnitpm.com/st/417449289.html

27、以下关于各类文档撰写阶段的叙述中,不正确的是( )

A、软件需求规格说明书在需求分析阶段撰写

B、概要设计规格说明书在设计阶段撰写

C、测试设计必须在测试阶段撰写

D、测试分析报告在测试阶段撰写

信管网参考答案:C

查看解析:www.cnitpm.com/st/41745531.html

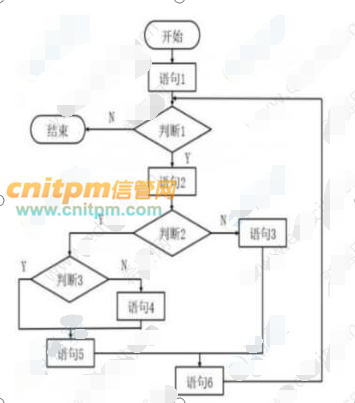

28、下图用白盒测试方法进行测试,图中有( )条路径采用McCabe度量计算该程序图的环路复杂性为( )

(1)A、3

B、4

C、5

D、6

(2)A、3

B、4

C、5

D、6

信管网参考答案:B、B

查看解析:www.cnitpm.com/st/417469122.html

29、以下关于软件维护的叙述中,不正确的是( )

A、软件维护解决软件产品交付用户之后进行中发生的各种问题

B、软件维护期通常比开发期长得多,投入也大得多

C、软件可维护性是软件开发阶段各个时期的关键目标

D、相对于软件开发任务而言,软件维护工作要简单得多

信管网参考答案:D

查看解析:www.cnitpm.com/st/4174713012.html

30、一个类中成员变量和成员函数有时也可以分别被称为( )

A、属性和活动

B、值和方法

C、数据和活动

D、属性和方法

信管网参考答案:D

查看解析:www.cnitpm.com/st/4174815354.html

31、采用面向对象方法进行系统开发时,需要对两者之间关系会建新类的是( )

A、汽车和座位

B、主人和宠物

C、医生和病人

D、部门和员工

信管网参考答案:C

查看解析:www.cnitpm.com/st/41749925.html

32、进行面向对象系统设计时,软件实体(类、模块、函数等)应该是可以扩展但不可修改的,这属于( )设计原则。

A、共同重用

B、开放封闭

C、接口分离

D、共同封闭

信管网参考答案:B

查看解析:www.cnitpm.com/st/417504082.html

33、( )绑定是指在运行时把过程调用和响应调用所需要执行的代码加以结合。

A、动态

B、过载

C、静态.

D、参数

信管网参考答案:A

查看解析:www.cnitpm.com/st/4175116635.html

34、以下关于UML状态图的叙述中,不正确的是( )

A、活动可以在状态内执行,也可以在迁移时执行

B、若事件触发一个没有特定监护条件的迁移,则对象离开当前状态

C、迁移可以包含事件触发器,监护条件和状态

D、事件触发迁移

信管网参考答案:B

查看解析:www.cnitpm.com/st/4175218125.html

35、下图所示UML图为( 1 ),有关该图的叙述中,不正确的是( 2 )

(1)A、对象图

B、类图

C、组件图

D、部署图

(2)A、如果B的一个实例被删除,所有包含A的实例都被删除

B、A的一个实例可以与B的一个实例关联.

C、B的一个实例被唯一的一个A的实例所包含

D、B的一个实例可与B的另外两个实例关联

信管网参考答案:B、A

查看解析:www.cnitpm.com/st/417536213.html

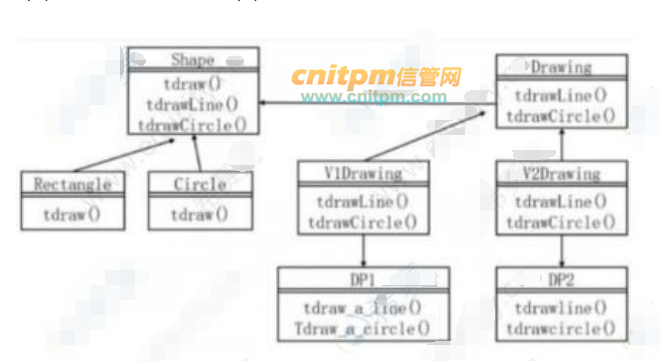

36、欲开发一个绘图软件,要求使用不同的绘图程序绘制不同的图形,该绘图软件的扩展性要求将不断扩充新的图形和新的绘图程序,以绘制直线和图形为例,得到如下图所示的类图,该设计采用( )模式将抽象部分与其实现部分分离,使它们都可以独立的变化。其中 ( ) 定义了实现类接口,该模式适用于 ( ) 的情况,该模式属于 ( ) 模式。

(1)A、适配器( adapten)

B、装饰(Decorator)

C、桥接(Bridge)

D、组合( composite )

(2)A、Shape

B、Circle和Rectangle

C、V1Drawing和V2Drawing

D、Drawing

(3)A、不希望在抽象和它的实现部分之间有一个固定判定关系

B、想表示对象的部分-整体层次结构.

C、想使用一个已经存在的类,而它的接口不符合要求

D、在不影响其他对象的情况下,以动态透明的方式给单个对象添加职责

(4)A、创建型对象

B、结构型对象

C、行为型对象

D、结构型类

信管网参考答案:C、A、A、B

查看解析:www.cnitpm.com/st/4175428388.html

37、给定关系R(U,Fr)其中属性属U={A,B,C,D},函数依赖集Fr={A→BC,B→D}关系S(U,Fs),其中属性集U={ACE},函数依赖集Fs={A→C,C→E}R和S的主键分别为( ),关于Fr和Fs的叙述,正确的是( )

(1)A、A和A

B、AB和A

C、A和AC

D、AB和AC

(2)A、Fr蕴含A→B,A→C,但Fr不存在传递依赖

B、Fs蕴含A→E,Fs存在传递依赖,但Fr不存在传递依赖

C、Fr,Fs分别蕴含A→D,A→E,故Fr,Fs都存在传递依赖

D、Fr蕴含A→D,Fr存在传递依赖,但是Fs不存在传递依赖

信管网参考答案:A、C

查看解析:www.cnitpm.com/st/4175517147.html

38、给定关系R(A,B,CD)和S(B,C,E,F)与关系代数表达式等价的SQL语句如下

SELECT( )

FROM R,S

( );

(1)A、 R.A,R.B,S.F

B、 R.A,S.B,S.E

C、R.A,S.E,S.F

D、R.A,S.B,S.F

(2)A、WHERE R.B=S.B

B、HAVING R.B=S.B

C、WHERE R.B=S.E

D、HAVING R.B=S.E

信管网参考答案:B、A

查看解析:www.cnitpm.com/st/4175618459.html

39、事务的( )是指,当某个事务提交(COMMIT)后,对数据库的更新操作可能还停留在服务器磁盘缓冲区而未写入到磁盘时,即使系统发生障碍事务的执行结果仍不会丢失

A、原子性

B、一致性

C、隔离性

D、持久性

信管网参考答案:D

查看解析:www.cnitpm.com/st/4175715495.html

40、对于一个n阶的对称矩阵A,将其下三角区域(含主对角线)的元素按行存储在一维数组中,设元素A[i][y]存放在S[k]中,且S[1]=A[0][0],则R与i,y(i<=y)的对应关系是( )

A、K=i(i+1)/2+y-1

B、k=i(i+1)/2+y+1

C、K=i(i-1)/2+y-1

D、k=i(i-1)/2+y-1

信管网参考答案:B

查看解析:www.cnitpm.com/st/4175825758.html

41、某二叉树的中序,先序遍历序列分别为{20,30,10,50,40},{10,20,30,40,50}则该二叉树的后序遍历序列为( )

A、50,40,30,20,10.

B、30,20,10,50,40

C、30,20,50,40,10

D、20,30,10,40,50

信管网参考答案:C

查看解析:www.cnitpm.com/st/417591386.html

42、某树共有n个结点,其中所有分支结点的度为k(即每个非叶子结点的子树数目),则该树中叶子结点的个数为( )

A、(n(k+1)-1)/k

B、(n(k+1)+1)/k

C、(n(k-1)+1)/k

D、(n(k-1)-1)/k

信管网参考答案:C

查看解析:www.cnitpm.com/st/417607869.html

43、对于如下所示的有向图,其邻接矩阵是一个( )的矩阵,采用邻接链表存储时顶点的表结点个数为2,顶点5的表结点个数为0,顶点2和3的表结点个数分別为( )

(1)A、5*5

B、5*7

C、7*5

D、7*7

(2)A、2.1

B、2.2

C、3.4

D、4.3

信管网参考答案:A、B

查看解析:www.cnitpm.com/st/4176125432.html

44、对N个数排序,最坏情况下时间复杂度最低的算法是( )排序算法

A、插入

B、冒泡

C、归并

D、快速

信管网参考答案:C

查看解析:www.cnitpm.com/st/417623065.html

45、采用贪心算法保证能求得最优解的问题是( )

A、0-1背包

B、矩阵链乘

C、最长公共子序列

D、邻分(分数)背包

信管网参考答案:D

查看解析:www.cnitpm.com/st/417638013.html

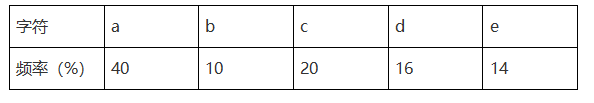

46、已知某文档包含5个字符。每个字符出现的频率如下表所示。采用霍夫曼编码对该文档压缩存储,则单词“cade”的编码为( ),文档的压缩比为( )

(1)A、1110110101

B、1100111101

C、1110110100

D、1100111100

(2)A、20%

B、25%

C、27%

D、30%

信管网参考答案:A、B

查看解析:www.cnitpm.com/st/417647071.html

47、在TCP/IP网络中,建立连接进行可靠通信是在( )完成中,此功能在OSI/RM中是在( )层来实现的

(1)A、网络层

B、数据链路云

C、应用层.

D、传输层

(2)A、传输层.

B、会话层

C、表示层

D、网络层.

信管网参考答案:D、D

查看解析:www.cnitpm.com/st/4176517785.html

48、IPV6的地址空间是IPV4的( )倍

A、4

B、96

C、128

D、

信管网参考答案:D

查看解析:www.cnitpm.com/st/4176615967.html

49、下列无线通信技术中,通信距离最短的是( )

A、蓝牙

B、窄带微波

C、CDMA

D、蜂窝通信

信管网参考答案:A

查看解析:www.cnitpm.com/st/4176720827.html

50、在发送电子邮件附加多媒体数据时需采用( )协议来支持邮件传输

A、MIME

B、SMIP

C、POP3

D、IMAP4

信管网参考答案:A

查看解析:www.cnitpm.com/st/4176816363.html

51、You are developing a sevver-side enterprise application. It must support a variety of different clients including desktop browsers , mobile browsers and native mobile applications. The application might also expose an API for 3rd parties to customer. It might also( )with other applications via either web services or a message broker. The application handles requests(HTTP requests and messages)by executing business logic;accessing a databse;exchanging messages with other systems;and returning a HTML /JSON/XML ( ) . There are logical components corresponding to different functional areas of the application.

What's the application' s deployment architecture?

Define an architecture that structures the application as a set of ( ) ,collaborating services. This approach corresponds to the Y-axis of the ScaleCube. Each service is;

Flighly maintainable and testable-enables rapid and frequent development and deployment.

Loosely coupled with other services-enables a team to work independently(the majority of time on their servicers)without being impouted by changes to other services and without affecting other services.

( ) deployable-enable a team to deploy their services without having to cortdinate with other teams.

Capable of being developed by a small team-essential for high productivity by avoiding the high communication head of large teams.

Services ( ) using either synchronous protocols such as HTTP/REST or a synchronous protocols such as AMQP. Services can be developed and deployed independently of one another. Each service has its own database in order to be decoupled from other services. Data consistency between services is maintained using some particular pattern.

(1)A、integrate

B、Coordinate

C、cooperate

D、Communicate

(2)A、request

B、response

C、text

D、File

(3)A、loosely coupled

B、loosely cohesion

C、High coupled

D、Highly cohesion

(4)A、Dependently

B、Independently

C、Coordinately

D、Integratedly

(5)A、interoprate

B、coordinate

C、communicate

D、depend

信管网参考答案:C、D、A、B、C

查看解析:www.cnitpm.com/st/4176912262.html

信管网订阅号

信管网视频号

信管网抖音号

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

信管网致力于为广大信管从业人员、爱好者、大学生提供专业、高质量的课程和服务,解决其考试证书、技能提升和就业的需求。

信管网软考课程由信管网依托10年专业软考教研倾力打造,教材和资料参编作者和资深讲师坐镇,通过深研历年考试出题规律与考试大纲,深挖核心知识与高频考点,为学员考试保驾护航。面授、直播&录播,多种班型灵活学习,满足不同学员考证需求,降低课程学习难度,使学习效果事半功倍。

| 发表评论 查看完整评论 | |

推荐文章

各省市软考报名简章

信管网APP下载

分享到微信

分享到微信