2019年上半年网络工程师上午综合知识真题文字版

免费下载网络工程师历年真题:http://www.cnitpm.com/zhenti/wg.html

该套题在线考试:http://www.cnitpm.com/exam/examam.aspx?t1=2&sid=1854740

1、计算机执行指令的过程中,需要由()产生每条指令的操作信号并将信号送往相应的部件进行处理,已完成指定的操作。

A、CPU的控制器B、CPU的运算器

C、DMA控制器

D、Cache控制器

信管网参考答案:A

查看解析:www.cnitpm.com/st/417755322.html

2、DMA控制方式是在()之间直接建立数据通路进行数据的交换处理。

A、CPU与主存

B、CPU与外设

C、主存与外设

D、外设与外设

信管网参考答案:C

查看解析:www.cnitpm.com/st/417764932.html

3、在()校验方法中,采用模2运算来构造校验位。

A、水平奇偶

B、垂直奇偶

C、海明码

D、循环冗余

信管网参考答案:D

查看解析:www.cnitpm.com/st/4177710530.html

4、以下关于RISC(精简指令系统计算机)技术的叙述中,错误的是()。

A、指令长度固定、指令种类尽量少

B、指令功能强大、寻址方式复杂多样

C、增加寄存器数目以减少访存次数

D、用硬布线电路实现指令解码,快速完成指令译码

信管网参考答案:B

查看解析:www.cnitpm.com/st/4177810533.html

5、甲公司购买了一个工具软件,并使用该工具软件开发了新的名为“恒友”的软件,甲公司在销售新软件的同时,向客户提供工具软件的复制品,则该行为(1)。甲公司未对“恒友”软件注册商标就开始推向市场,并获得用户的好评。三个月后,乙公司也推出名为“恒友”的类似软件,并对之进行了商标注册,则其行为(2)。

(1)A、侵犯了著作权

B、不构成侵权行为

C、侵犯了专利权

D、属于不正当竞争

(2)A、侵犯了著作权

B、不构成侵权行为

C、侵犯了商标权

D、属于不正当竞争

信管网参考答案:A、B

查看解析:www.cnitpm.com/st/4177922692.html

6、10个成员组成的开发小组,若任意两人之间都有沟通路径,则一共有()条沟通路径。

A、100

B、90

C、50

D、45

信管网参考答案:D

查看解析:www.cnitpm.com/st/4178015136.html

7、某文件系统采用位示图(bitmap)记录磁盘的使用情况。若计算机系统的字长为64位,磁盘的容量为1024G,物理块大小为4MB,那么位示图的大小需要()个字。

A、1200

B、2400

C、4096

D、9600

信管网参考答案:C

查看解析:www.cnitpm.com/st/41781437.html

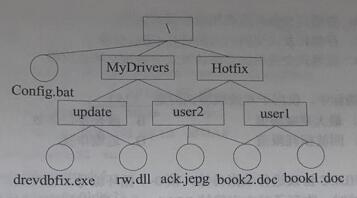

8、某文件系统的目录结构如下图所示,假设用户要访问文件book2.doc,且当前工作目录为MyDrivers,则该文件的绝对路径和相对路径分别为()。

A、MyDrivers\user2\和\user2\

B、\MyDrivers\user2\和\user2\

C、\MyDrivers\user2\和user2\

D、MyDrivers\user2\和user2\

信管网参考答案:C

查看解析:www.cnitpm.com/st/417824887.html

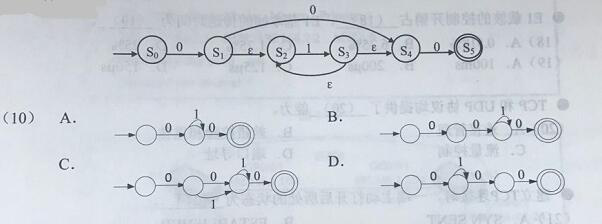

9、 下图所示为一个不确定有限自动机(NFA)的状态转换图,与该NFA等价的DFA是(10)。

信管网参考答案:C

查看解析:www.cnitpm.com/st/4178310849.html

10、设信号的波特率为1000Baud,信道支持的最大数据速率为2000b/s,则信道采用的调制技术为(11)。

A、BPSK

B、QPSK

C、BFSK

D、4B5B

信管网参考答案:B

查看解析:www.cnitpm.com/st/4178416727.html

11、假设模拟信号的频率为10-16MHz,采样频率必须大于(12)时,才能使得到的样本信号不失真。

A、8MHz

B、10MHz

C、20MHz

D、32MHz

信管网参考答案:D

查看解析:www.cnitpm.com/st/417852697.html

12、下列千兆以太网标准中,传输距离最短的是(13)。

A、1000BASE-FX

B、1000BASE-CX

C、1000BASE-SX

D、1000BASE-LX

信管网参考答案:B

查看解析:www.cnitpm.com/st/4178616048.html

13、以下关于直通式交换机和存储转发式交换机的叙述中,正确的是(14)。

A、存储转发式交换机采用软件实现交换

B、直通式交换机存在环帧传播的风险

C、存储转发式交换机无需进行CRC校验

D、直通式交换机比存储转发式交换机交换速率慢

信管网参考答案:B

查看解析:www.cnitpm.com/st/4178728117.html

14、下列指标中,仅用于双绞线测试的是(15)。

A、最大衰减限值

B、波长窗口参数

C、回波损耗限值

D、近端串扰

信管网参考答案:D

查看解析:www.cnitpm.com/st/417886350.html

15、采用HDLC协议进行数据传输,帧0-7循环编号,当发送站发送了编号为0、1、2、3、4的5帧时,收到了对方应答帧REJ3,此时发送站应发送的后续3帧为(1),若收到的对方应答帧为SREJ3,则发送站应发送的后续3帧为(2)。

(1)A、2、3、4

B、3、4、5

C、3、5、6

D、5、6、7

(2)A、2、3、4

B、3、4、5

C、3、5、6

D、5、6、7

信管网参考答案:B、C

查看解析:www.cnitpm.com/st/4178924457.html

16、EI载波的控制开销占(18),EI基本帧的传送时间为(19)。

(18)A、0.518%

B、6.25%

C、1.25%

D、25%

(19)A、100ms

B、200μs

C、125μs

D、150μs

信管网参考答案:B、C

查看解析:www.cnitpm.com/st/4179016406.html

17、TCP和UDP协议均提供了(20)能力。

A、连接管理

B、差错校验和重传

C、流量控制

D、端口寻址

信管网参考答案:D

查看解析:www.cnitpm.com/st/4179122988.html

18、建立TCP连接时,一端主动打开后所处的状态为()。

A、SYN SENT

B、ESTABLISHED

C、CLOSE-WAIT

D、LAST-ACK

信管网参考答案:A

查看解析:www.cnitpm.com/st/4179220932.html

19、ARP的协议数据单元封装在(1)中传送;ICMP的协议数据单元封装在(2)中传送,RIP路由协议数据单元封装在(3)中传送。

(1)A、以太帧

B、IP数据表

C、TCP段

D、UDP段

(2)A、以太帧

B、IP数据表

C、TCP段

D、UDP段

(3)A、以太帧

B、IP数据表

C、TCP段

D、UDP段

信管网参考答案:A、B、D

查看解析:www.cnitpm.com/st/4179311152.html

20、在点对点网络上,运行OSPF协议的路由器每()秒钟向它的各个接口发送Hello分组,告知邻居它的存在。

A、10

B、20

C、30

D、40

信管网参考答案:A

查看解析:www.cnitpm.com/st/417942028.html

21、下列路由协议中,用于AS之间路由选择的是(26)。

(26)A、RIP

B、OSPF

C、IS-IS

D、BGP

信管网参考答案:D

查看解析:www.cnitpm.com/st/4179513303.html

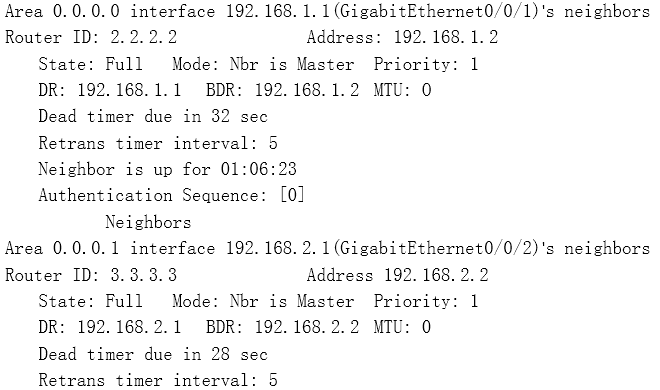

22、 下图1所示内容是在图2中的(1)设备上执行(2)命令查看到的信息片段。该信息片段中参数(3)的值反映邻居状态是否正常。

图一

图二

(1)A、R1

B、R2

C、R3

D、R4

(2)A、display bgp routing-table

B、display isis isdb

C、display ospf peer

D、dis ip rout

(3)A、State

B、Mode

C、Priority

D、MTU

信管网参考答案:A、C、A

23、配置POP3服务器时,邮件服务器中默认开放TCP的()端口。

A、21

B、25

C、53

D、110

信管网参考答案:D

24、在Linux中,可以使用命令()针对文件newfiles.txt为所有用户添加执行权限。

A、chmod-x newfiles.txt

B、chmod+x newfiles.txt

C、chmod-w newfiles.txt

D、chmod+w newfiles.txt

信管网参考答案:B

25、在Linux中,可在()文件中修改Web服务器配置。

A、/etc/host.conf

B、/etc/resolv.conf

C、/etc/inetd.conf

D、/etc/httpd.conf

信管网参考答案:D

26、在Linux中,要查看文件的详细信息,可使用()命令。

A、Is-a

B、Is-I

C、Is-i

D、Is-S

信管网参考答案:B

27、在Windows命令行窗口中使用()命令可以查看本机各个接口的DHCP服务是否已启用。

A、ipconfig

B、ipconfig/all

C、ipconfig/renew

D、ipconfig/release

信管网参考答案:B

28、在Windows系统的服务项中,()服务使用SMB协议创建并维护客户端网络与远程服务器之间的链接。

A.SNMP Trap

B、Windows Search

C、Workstation

D、Superfetch

信管网参考答案:C

29、下列不属于电子邮件协议的是()。

A、POP3

B、IMAP

C、SMTP

D、MPLS

信管网参考答案:D

30、下述协议中与安全电子邮箱服务无关的是()。

A、SSL

B、HTTPS

C、MIME

D、PGP

信管网参考答案:C

31、DHCP服务器设置了C类私有地址为地址池,某Windows客户端获得的地址是169.254.107.100,出现该现象可能的原因是()。

A、该网段存在多台DHCP服务器

B、DHCP服务器为客户端分配了该地址

C、DHCP服务器停止工作

D、客户端TCP/IP协议配置错误

信管网参考答案:C

32、在Windows Server2008系统中,不能使用IIS搭建的是()服务器。

A、WEB

B、DNS

C、SMTP

D、FTP

信管网参考答案:B

33、用户发出HTTP请求后,收到状态码为505的响应,出现该现象的原因是()。

A、页面请求正常,数据传输成功

B、服务器根据客户端请求切换协议

C、服务器端HTTP版本不支持

D、请求资源不存在

信管网参考答案:C

34、非对称加密算法中,加密和解密使用不同的密钥,下面的加密算法中(1)属于非对称加密算法。若甲、乙采用非对称密钥体系进行保密通信,甲用乙的公钥加密数据文件,乙使用(2)来对数据文件进行解密。

(1)A、AES

B、RAS

C、IDEA

D、DES

(2)A、甲的公钥

B、甲的私钥

C、乙的公钥

D、乙的私钥

信管网参考答案:B、D

35、用户A和B要进行安全通信,通信过程需确认双方身份和消息不可否认,A、B通信时可使用(1)来对用户的身

份进行认证,使用(2)确保消息不可否认。

(1)A、数字证书

B、消息加密

C、用户私钥

D、数字签名

(2)A、数字证书

B、消息加密

C、用户私钥

D、数字签名

信管网参考答案:A、D

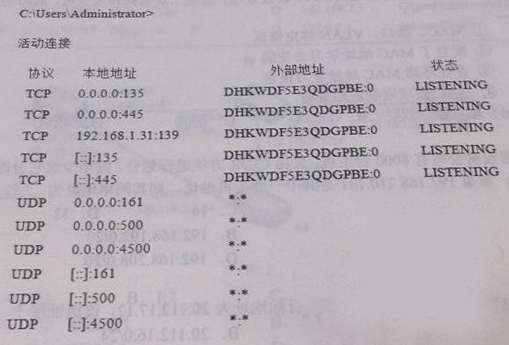

36、Windows7环境下,在命令运行状态下执行(1)命令,可得到下图所示的输出结果,输出结果中的(2)项,

说明SNMP服务已经启动,对应端口已经开启。

(1)A、netstat-a

B、ipconfig/all

C、tasklist

D、net start

(2)A、UDP 0.0.0.0:161

B、UDP 0.0.0.0:500

C、TCP 0.0.0.0:135

D、TCP 0.0.0.0:445

信管网参考答案:A、A

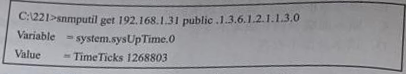

37、使用snmptuil.exe可以查看代理的MIB对象,下列文本框内oid部分是()。

A、192.168.1.31

B、1.3.6.1.2.1.1.3.0

C、system.sysUpTime.0

D、TimeTicks 1268803

信管网参考答案:B

38、在华为交换机的故障诊断命令中,查看告警信息的命令是()。

A、dis patch

B、dis trap

C、dis int br

D、dis cu

信管网参考答案:B

39、华为交换机不断重启,每次在配置恢复阶段(未输出“Recover congfiguration...”之前)就发生复位,下

面哪个故障处理措施可以不考虑?()。

A、重传系统大包文件,并设置为启动文件,重启设备

B、新建空的配置文件上传,并设置为启动文件,重启设备

C、重传系统大包文件问题还未解决,再次更新BOOTROM

D、多次重启后问题无法解决,将问题反馈给华为技术支持

信管网参考答案:B

40、设备上无法创建正确的MAC转发表项,造成二层数据转发失败,故障的原因包括()。

①MAC、接口、VLAN绑定错误

②配置了MAC地址学习去使能

③存在环路MAC地址学习错误

④MAC表项限制或超规格

A、①②③④

B、①②④

C、②③

D、②④

信管网参考答案:A

41、假设某公司有8000台主机,采用CIDR方法进行划分,则至少给它分配(1)个C类网络。如果192.168.210.181是其中一台主机地址,则其网络地址为(2)。

(1)A、8

B、10

C、16

D、32

(2)A、192.168.192.0/19

B、192.168.192.0/20

C、192.168.208.0/19

D、192.168.208.0/20

信管网参考答案:D、A

42、路由器收到一个数据报文,其目标地址为20.112.17.12,该地址属于()子网。

A、20.112.17.8/30

B、20.112.16.0/24

C、20.96.0.0/11

D、20.112.18.0/23

信管网参考答案:C

43、IPv6基本首部的长度为(1)个字节,其中与IPv4中TTL字段对应的是(2)字段。

(1)A、20

B、40

C、64

D、128

(2)A、负载长度

B、通信类型

C、跳数限制

D、下一首部

信管网参考答案:B、C

44、某校园网的地址是202.115.192.0/19,要把该网络分成30个子网,则子网掩码应该是()。

A、255.255.200.0

B、255.255.224.0

C、255.255.254.0

D、255.255.255.0

信管网参考答案:D

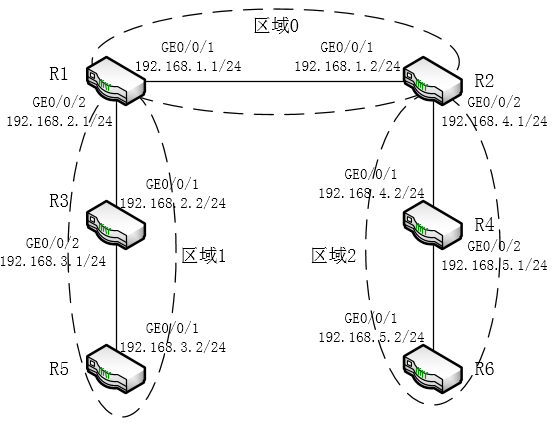

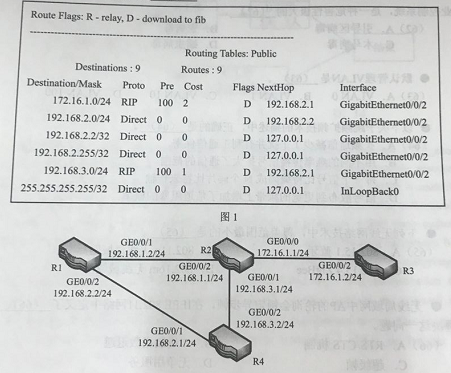

45、下图1所示是图2所示网络发生链路故障时的部分路由信息,该信息来自设备(1),发生故障的接口是(2)。

(1)A、R1

B、R2

C、R3

D、R4

(2)A、R2 GE0/0/1

B、R2 GE0/0/2

C、R4 GE0/0/1

D、R4 GE0/0/2

信管网参考答案:A、B

46、以太网的最大帧长为1518字节,每个数据帧前面有8个字节的前导字段,帧间隔为9.6μs。传输240000bit的IP数据报,采用100BASE-TX网络,需要的最短时间为()。

A、1.23ms

B、12.3ms

C、2.63ms

D、26.3ms

信管网参考答案:C

47、下面列出的4种快速以太网物理层标准中,采用4B5B编码技术的是()。

A、100BASE-FX

B、100BASE-T4

C、100BASE-TX

D、100BASE-T2

信管网参考答案:A

48、以太网协议中使用了二进制指数后退算法,其冲突后最大的尝试次数为()次。

A、8

B、10

C、16

D、20

信管网参考答案:C

49、震网(Stuxnet)病毒是一种破坏工业基础设施的恶意代码,利用系统漏洞攻击工业控制系统,是一种危害性极大的()。

A、引导区病毒

B、宏病毒

C、木马病毒

D、蠕虫病毒

信管网参考答案:D

50、默认管理VLAN是()。

A、VLAN 0

B、VLAN 1

C、VLAN 10

D、VLAN 100

信管网参考答案:B

51、以下关于跳频扩频技术的描述中,正确的是()。

A、扩频通信减少了干扰并有利于通信保密

B、用不同的频率传播信号扩大了通信的范围

C、每一个信号比特编码成N个码片比特来传输

D、信号散步到更宽的频带上增加了信道阻塞的概率

信管网参考答案:A

52、下列无线网络技术中,覆盖范围最小的是()。

A、802.15.1蓝牙

B、802.11n无线局域网

C、802.15.4 ZigBee

D、802.16m无线城域网

信管网参考答案:A

53、无线局域网中AP的轮询会说的异步帧,在IEEE802.11网络中定义了()机制来解决这一问题。

A、RTS/CTS机制

B、二进制指数退避

C、超级帧

D、无争用服务

信管网参考答案:D

54、RAID技术中,磁盘容量利用率最低的是()。

A、RAID0

B、RAID1

C、RAID5

D、RAID6

信管网参考答案:B

55、三层网络设计方案中,()是汇聚层的功能。

A、不同区域的高速数据转发

B、用户认证、计费管理

C、终端用户接入网络

D、实现网络的访问策略控制

信管网参考答案:D

56、以下关于网络工程需求分析的叙述中,错误的是()。

A、任何网络都不可能是一个能够满足各项功能需求的万能网

B、需求分析要充分考虑用户的业务需求

C、需求的定义越明确和详细,网络建成后用户的满意度越高

D、网络需求分析时可以先不考虑成本因素

信管网参考答案:D

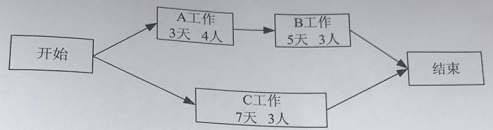

57、下图为某网络工程项目的施工计划图,要求该项目7天内完工,至少需求投入()人才能完成该项目(假设每个技术人员均能胜任每项工作)。

A、4

B、6

C、7

D、14

信管网参考答案:C

58、Network security consists of policies and practices to prevent and monitor (1) access,misuse, modification, or denial of a computer network and network-accessible resources.Network security involves the authorization of access to data in a network, which is controlled by the network(2).Users choose or are assigned an ID and password or other authenticating information that allows them to access to information and programs within their authority.Network security secures the network, as well as protecting and overseeing operations being done. The most common and simple way of protecting a network resource is by assigning it a (3) name and a corresponding password. Network security starts with authentication. Once authenticated,a(4)enforces access policies such as what services are allowed to be accessed by the network users.Though effective to prevent unauthorized access, this component may fail to check potentially harmful content such as computer(5)or Trojans being transmitted over the network.

(1) A、unauthorized

B、harmful

C、dangerous

D、frequent

(2) A、user

B、agent

C、server

D、administrator

(3) A、complex

B、unique

C、catchy

D、long

(4) A、firewall

B、proxy

C、gateway

D、host

(5) A、spams

B、malwares

C、worms

D、programs

信管网参考答案:A、D、B、A、C

信管网订阅号

信管网视频号

信管网抖音号

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

信管网致力于为广大信管从业人员、爱好者、大学生提供专业、高质量的课程和服务,解决其考试证书、技能提升和就业的需求。

信管网软考课程由信管网依托10年专业软考教研倾力打造,教材和资料参编作者和资深讲师坐镇,通过深研历年考试出题规律与考试大纲,深挖核心知识与高频考点,为学员考试保驾护航。面授、直播&录播,多种班型灵活学习,满足不同学员考证需求,降低课程学习难度,使学习效果事半功倍。

相关内容

| 发表评论 查看完整评论 | |

推荐文章

各省市软考报名简章

信管网APP下载

分享到微信

分享到微信