2005年下半年网络工程师上午综合知识真题文字版

免费下载网络工程师历年真题:http://www.cnitpm.com/zhenti/wg.html

该套题在线考试:http://www.cnitpm.com/exam/examam.aspx?t1=2&sid=68933

1、 阵列处理机属于 ( ) 计算机。

a、sisdb、simd

c、misd

d、mimd

信管网参考答案:b

查看解析:www.cnitpm.com/st/84742918.html

2、 采用 ( ) 不能将多个处理机互连构成多处理机系统。

a、std 总线

b、交叉开关

c、pci 总线

d、centronic 总线

信管网参考答案:d

查看解析:www.cnitpm.com/st/84752918.html

3、 某计算机系统的可靠性结构是如下图所示的双重串并联结构,若所构成系统的每个部件的可靠度为 0.9 ,即 r=0.9 ,则系统的可靠度为 ( ) 。

a、0.9997

b、0.9276

c、0.9639

d、0.6561

信管网参考答案:c

查看解析:www.cnitpm.com/st/84762918.html

4、 若每一条指令都可以分解为取指、分析和执行三步。已知取指时间t取指=5△t,分析时间t分析=2△t,执行时间t执行=5△t。如果按顺序方式从头到尾执行完 500 条指令需 (1) △t。如果按照[执行]k、[分析]k+1、[取指]k+2重叠的流水线方式执行指令,从头到尾执行完 500 条指令需 (2) △t。

(1)a、5590

b、5595

c、6000

d、6007

(2)a、2492

b、2500

c、2510

d、2515

信管网参考答案:c、c

查看解析:www.cnitpm.com/st/84772919.html

5、 在开发一个系统时,如果用户对系统的目标是不很清楚,难以定义需求,这时最好使用 ( ) 。

a 、原型法

b、瀑布模型

c、v-模型

d、螺旋模型

信管网参考答案:a

查看解析:www.cnitpm.com/st/84782919.html

6、 应该在 ( ) 阶段制定系统测试计划。

a、需求分析

b、概要设计

c、详细设计

d、系统测试

信管网参考答案:a

查看解析:www.cnitpm.com/st/84792919.html

7、 已经发布实施的标准(包括已确认或修改补充的标准),经过实施一定时期后,对其内容再次审查,以确保其有效性、先进性和适用性,其周期一般不超过 ( ) 年。

a、1

b、3

c、5

d、7

信管网参考答案:c

查看解析:www.cnitpm.com/st/84802920.html

8、 ( ) 不需要登记或标注版权标记就能得到保护。

a、专利权

b、商标权

c、著作权

d、财产权

信管网参考答案:c

查看解析:www.cnitpm.com/st/84812920.html

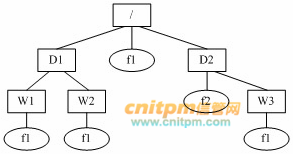

9、 在下图所示的树型文件中,方框表示目录,圆圈表示文件,“/”表示路径的分隔符“/”路径之首时表示根目录。图中, (1) 。

假设当前目录是 d1,进程 a 以如下两种方式打开文件 f1 :

方式① fd1=open(" (2) /f1",o_rdonly);

方式② fd1=open("/d1/w1/f1",o_rdonly);

其中,方式①的工作效率比方式②的工作效率高,因为采用方式①的文件系统 (3) 。

(1)a、子目录 w2 中文件 f2 和子目录 d2 中文件 f2 是完全相同的

b、子目录 w2 中文件 f2 和子目录 d2 中文件 f2 是不相同的

c、子目录 w2 中文件 f2 和子目录 d2 中文件 f2 是可能相同也可能不相同

d、树型文件系统中不允许出现相同名字的文件

(2)a、/d1/w1

b、d1/w1

c、w1

d、f1

(3)a、可以直接访问根目录下的文件f1

b、可用从当前路径开始查找需要访问的文件 f1

c、只需要访问一次磁盘,就可以读取文件f1,而方式 ② 需要二次

d、只需要访问一次磁盘,就可以读取文件f1,而方式 ② 需要三次

信管网参考答案:c、c、b

查看解析:www.cnitpm.com/st/84822920.html

10、 按照同步光纤网传输标准(sonet),oc-3 的数据速率为 ( ) mb/s 。

a、150.336

b、155.520

c、622.080

d、2488.320

信管网参考答案:b

查看解析:www.cnitpm.com/st/84832921.html

11、 设信号的波特率为 600baud,采用幅度—相位复合调制技术,由 4 种幅度和 8 种相位组成 16 种码元,则信道的数据率为 ( ) 。

a、600 b/s

b、2400 b/s

c、4800 b/s

d、9600 b/s

信管网参考答案:b

查看解析:www.cnitpm.com/st/84842921.html

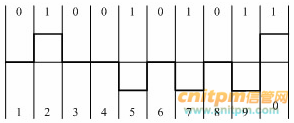

12、 双极型ami编码经过一个噪声信道,接收的波形如图所示,那么出错的是第 ( )位。

a、3

b、5

c、7

d、9

信管网参考答案:c

查看解析:www.cnitpm.com/st/84852921.html

13、 若信息码字为11100011,生成多项式 g(x)=x5+x4+x+1,则计算出的 crc 校验码为 ( ) 。

a、01101

b、11010

c、001101

d、0011010

信管网参考答案:b

查看解析:www.cnitpm.com/st/84862922.html

14、 若采用后退 n 帧 arq 协议进行流量控制,帧编号字段为 7 位,则发送窗口的最大长度为 ( ) 。

a、7

b、8

c、127

d、128

信管网参考答案:c

查看解析:www.cnitpm.com/st/84872922.html

15、 在 iso osi/rm 中, ( ) 实现数据压缩功能。

a、应用层

b、表示层

c、会话层

d、网络层

信管网参考答案:b

查看解析:www.cnitpm.com/st/84882923.html

16、 以太网中的帧属于 ( ) 协议数据单元。

a、物理层

b、数据链路层

c、网络层

d、应用层

信管网参考答案:b

查看解析:www.cnitpm.com/st/84892923.html

17、 匿名 ftp 访问通常使用 ( ) 作为用户名。

a、guest

b、email 地址

c、anonymous

d、主机 id

信管网参考答案:c

查看解析:www.cnitpm.com/st/84902923.html

18、 adsl 采用多路复用技术是 (1) ,最大传输距离可达 (2) 米。

(1)a、tdm

b、fdm

c、wdm

d、cdma

(2)a、500

b、1000

c、5000

d、10000

信管网参考答案:b、c

查看解析:www.cnitpm.com/st/84912924.html

19、 布线实施后需要进行测试,在测试线路的主要指标中, (1) 是指一对相邻的另一对线通过电磁感应所产生的耦合信号。 (2) 是由于集肤效应、绝缘损耗、阻抗不匹配、连接电阻等因素,造成信号沿链路传输时的损失。

(1)a、近端串绕

b、衰减值

c、回波损耗

d、传输延迟

(2)a、近端串绕

b、衰减值

c、回波损耗

d、传输延迟

信管网参考答案:a、b

查看解析:www.cnitpm.com/st/84922924.html

20、 通常情况下,信息插座的安装位置距离地面的高度为 ( ) cm 。

a、10 ~ 20

b、20 ~ 30

c、30 ~ 50

d、50 ~ 70

信管网参考答案:c

查看解析:www.cnitpm.com/st/84932924.html

21、 在 linux 操作系统中手工安装 apache 服务器时,默认的 web 站点的目录为 ( ) 。

a、/etc/httpd

b、/var/log/httpd

c、/etc/home

d、/home/httpd

信管网参考答案:d

查看解析:www.cnitpm.com/st/84942925.html

22、 在 linux 中, ( ) 命令可用显示当前用户的工作目录。

a、#where

b、#md

c、#pwd

d、#rd

信管网参考答案:c

查看解析:www.cnitpm.com/st/84952925.html

23、 下列选项中, ( ) 不属于 windows 的网络应用程序接口(api)。

a、winsock

b、nfs

c、rpc

d、netbios

信管网参考答案:b

查看解析:www.cnitpm.com/st/84962925.html

24、 atm 适配层的功能是 ( ) 。

a、分割和合并用户数据

b、信元头的组装和拆分

c、比特定时

d、信元校验

信管网参考答案:a

查看解析:www.cnitpm.com/st/84972926.html

25、 fttx + lan 接入网采用的传输介质为 ( ) 。

a、同轴电缆

b、光纤

c、5类双绞线

d、光纤和5类双绞线

信管网参考答案:d

查看解析:www.cnitpm.com/st/84982926.html

26、 窃取是对 (1) 的攻击,ddos 攻击破坏了 (2) 。

(1)a、可用性

b、保密性

c、完整性

d、真实性

(2)a、可用性

b、保密性

c、完整性

d、真实性

信管网参考答案:b、a

查看解析:www.cnitpm.com/st/84992926.html

27、 数据加密标准( des )是一种分组密码,将明文分成大小 (1) 位的块进行加密,密钥长度为 (2) 位。

(1)a、16

b、32

c、56

d、64

(2)a、16

b、32

c、56

d、128

信管网参考答案:d、c

查看解析:www.cnitpm.com/st/85002927.html

28、 下面关于数字签名的说法错误的是 ( ) 。

a、能够保证信息传输过程中的保密性

b、能够对发送者的身份进行认证

c、如果接收者对报文进行了篡改,会被发现

d、网络中的某一用户不能冒充另一用户作为发送者或接收者

信管网参考答案:a

查看解析:www.cnitpm.com/st/85012927.html

29、 在 rip 协议中,默认的路由更新周期是 ( ) 秒。

a、30

b、60

c、90

d、100

信管网参考答案:a

查看解析:www.cnitpm.com/st/85022927.html

30、 在距离矢量路由协议中,可以使用多种方法防止路由循环,以下选项中,不属于这些方法的是 ( ) 。

a、垂直翻转(flip vertical)

b、水平分裂(split horizon)

c、反向路由中毒(poison reverse)

d、设置最大度量值(metric infinity)

信管网参考答案:a

查看解析:www.cnitpm.com/st/85032928.html

31、 关于外部网关协议 bgp ,以下选项中,不正确的是 ( ) 。

a、bgp 是一种距离矢量协议

b、bgp 通过 udp 发布路由信息

c、bgp 支持路由汇聚功能

d、bgp 能够检测路由循环

信管网参考答案:b

查看解析:www.cnitpm.com/st/85042928.html

32、 运行 ospf 协议的路由器每 10 秒钟向它的各个接口发送 hello 分组,接收到 hello 分组的路由器就知道了邻居的存在。如果在 ( ) 秒内没有从特定的邻居接收到这种分组,路由器就认为那个邻居不存在了。

a、30

b、40

c、50

d、60

信管网参考答案:b

查看解析:www.cnitpm.com/st/85052928.html

33、 在广播网络中, ospf 协议要选出一个指定路由器(designated router ,dr)。 dr 有几个作用,以下关于 dr 的描述中, ( ) 不是 dr 的作用。

a、减少网络通信量

b、检测网络故障

c、负责为整个网络生成 lsa

d、减少链路状态数据库的大小

信管网参考答案:b

查看解析:www.cnitpm.com/st/85062929.html

34、 使用 traceroute 命令测试网络可以 ( ) 。

a、检验链路协议是否运行正常

b、检验目标网络是否在路由表中

c、检验应用程序是否正常

d、显示分组到达目标经过的各个路由器

信管网参考答案:d

查看解析:www.cnitpm.com/st/85072929.html

35、 能显示ip、icmp、tcp、udp统计信息的 windows 命令是 ( ) 。

a、netstat -s

b、netstat -e

c、netstat -r

d、netstat -a

信管网参考答案:a

查看解析:www.cnitpm.com/st/85082929.html

36、 在 rmon 管理信息库中,矩阵组存储的信息是 ( ) 。

a、一对主机之间建立的 tcp 连接数

b、一对主机之间交换的 ip 分组数

c、一对主机之间交换的字节数

d、一对主机之间出现冲突的次数

信管网参考答案:c

查看解析:www.cnitpm.com/st/85092930.html

37、 假设有一个局域网,管理站每 15 分钟轮询被管理设备一次,一次查询访问需要的时间是 200ms ,则管理站最多可以支持 ( ) 个网络设备。

a、400

b、4000

c、4500

d、5000

信管网参考答案:c

查看解析:www.cnitpm.com/st/85102930.html

38、 使用 raid 作为网络存储设备有许多好处,以下关于 raid 的叙述中不正确的是( ) 。

a、raid 使用多块廉价磁盘阵列构成,提高了性能价格比

b、raid 采用交叉存取技术,提高了访问速度

c、raid0 使用磁盘镜像技术,提高了可靠性

d、raid3 利用一台奇偶校验盘完成容错功能,减少了冗余磁盘数量

信管网参考答案:c

查看解析:www.cnitpm.com/st/85112930.html

39、 在路由表中设置一条默认路由,目标地址应为 (1) ,子网掩码应为 (2) 。

(1)a、127.0.0.0

b、127.0.0.1

c、1.0.0.0

d、0.0.0.0

(2)a、0.0.0.0

b、255.0.0.0

c、0.0.0.255

d、255.255.255.255

信管网参考答案:d、a

查看解析:www.cnitpm.com/st/85122931.html

40、 属于网络 112.10.200.0/21 的地址是 ( ) 。

a、112.10.198.0

b、112.10.206.0

c、112.10.217.0

d、112.10.224.0

信管网参考答案:b

查看解析:www.cnitpm.com/st/85132931.html

41、 设有下面 4 条路由: 172.18.129.0/24 、 172.18.130.0/24 、 172.18.132.0/24 和 172.18.133.0/24 ,如果进行路由汇聚,能覆盖这 4 条路由的地址是 ( ) 。

a、172.18.128.0/21

b、172.18.128.0/22

c、172.18.130.0/22

d、172.18.132.0/23

信管网参考答案:a

查看解析:www.cnitpm.com/st/85142931.html

42、 网络 122.21.136.0/24 和 122.21.143.0/24 经过路由汇聚,得到的网络地址是( ) 。

a、122.21.136.0/22

b、122.21.136.0/21

c、122.21.143.0/22

d、122.21.128.0/24

信管网参考答案:b

查看解析:www.cnitpm.com/st/85152932.html

43、 如果路由器配置了 bgp 协议,要把网络地址 133.1.2.0/24 发布给邻居,那么发布这个公告的命令是 ( ) 。

a、r1(config-route)#network 133.1.2.0

b、r1(config-route)#network 133.1.2.0 0.0.0.255

c、r1(config-route)#network-advertise 133.1.2.0

d、r1(config-route)#network 133.1.2.0 mask 255.255.255.0

信管网参考答案:d

查看解析:www.cnitpm.com/st/85162932.html

44、 如果要彻底退出路由器或者交换机的配置模式,输入的命令是 ( ) 。

a、exit

b、no config-mode

c、ctrl+c

d、ctrl+z

信管网参考答案:d

查看解析:www.cnitpm.com/st/85172932.html

45、 把路由器配置脚本从 ram 写入 nvram 的命令是 ( ) 。

a、save ram nvram

b、save ram

c、copy running-config startup-config

d、copy all

信管网参考答案:c

查看解析:www.cnitpm.com/st/85182933.html

46、 虚拟局域网中继协议(vtp)有三种工作模式,即服务器模式、客户机模式和透明模式,以下关于这 3 种工作模式的叙述中,不正确的是 ( ) 。

a、在服务器模式可以设置 vlan 信息

b、在服务器模式下可以广播 vlan 配置信息

c、在客户机模式下不可以设置 vlan 信息

d、在透明模式下不可以设置 vlan 信息

信管网参考答案:d

查看解析:www.cnitpm.com/st/85192933.html

47、 按照网络分级设计模型,通常把网络设计分为 3 层,即核心层、汇聚层和接入层,以下关于分级网络的描述中,不正确的是 ( ) 。

a、核心层承担访问控制列表检查功能

b、汇聚层实现网络的访问策略控制

c、工作组服务器放置在接入层

d、在接入层可以使用集线器代替交换机

信管网参考答案:a

查看解析:www.cnitpm.com/st/85202934.html

48、 以太网中如果发生介质访问冲突,按照二进制指数后退算法决定下一次重发的时间,使用二进制后退算法的理由是 ( ) 。

a、这种算法简单

b、这种算法执行速度快

c、这种算法考虑了网络负载对冲突的影响

d、这种算法与网络的规模大小无关

信管网参考答案:c

查看解析:www.cnitpm.com/st/85212934.html

49、 在 802.11 定义的各种业务中,优先级最低的是 ( ) 。

a、分布式竞争访问

b、带应答的分布式协调功能

c、服务访问节点轮询

d、请求 / 应答式通信

信管网参考答案:a

查看解析:www.cnitpm.com/st/85222934.html

50、 802.11b 定义了无线网的安全协议 wep (wired equivalent privacy)。以下关于 wep 的描述中,不正确的是 ( ) 。

a、wep使用rc4流加密协议

b、wep支持40位密钥和128位密钥

c、wep支持端到端的加密与认证

d、wep是一种对称密钥机制

信管网参考答案:c

查看解析:www.cnitpm.com/st/85232935.html

51、 下列路由器协议中, ( ) 用于 as 之间的路由选择。

a、rip

b、ospf

c、is-is

d、bgp

信管网参考答案:d

查看解析:www.cnitpm.com/st/85242935.html

52、 iee802.3ae 10gb/s 以太网标准支持的工作模式是 ( ) 。

a、全双工

b、半双工

c、单工

d、全双工和半双工

信管网参考答案:a

查看解析:www.cnitpm.com/st/85252935.html

53、 通过代理服务器使内部局域网中的客户机访问 internet 时, ( ) 不属于代理服务器的功能。

a、共享 ip 地址

b、信息缓存

c、信息转发

d、信息加密

信管网参考答案:d

查看解析:www.cnitpm.com/st/85262936.html

54、 下列 ( ) 设备可以隔离 arp 广播帧。

a、路由器

b、网桥

c、以太网交换机

d、集线器

信管网参考答案:a

查看解析:www.cnitpm.com/st/85272936.html

55、 在 windows 系统中, ( ) 不是网络服务组件。

a、ras

b、http

c、iis

d、dns

信管网参考答案:b

查看解析:www.cnitpm.com/st/85282936.html

56、 在 osi 参考模型中,数据链路层处理的数据单位是 ( ) 。

a、比特

b、帧

c、分组

d、报文

信管网参考答案:b

查看解析:www.cnitpm.com/st/85292937.html

57、 在 ogsa 标准中定义了 ( ) 的概念,它提供一组遵守特定的约定并定义明确的接口,是实体之间产生、管理和交换信息的机制。

a、object

b、grid service

c、web service

d、xml

信管网参考答案:b

查看解析:www.cnitpm.com/st/85302937.html

58、 midi enables people to use (1) computers and electronic musical instruments . there are actually three components to midi, the communications " (2) ", the hardware interface and a distribution (3) called "standard midi files". in the context of the www, the most interesting component is the (4) format. in principle, midi files contain sequences of midi protocol messages. however, when midi protocol (5) are stored in midi files, the events are also time-stamped for playback in the proper sequence. music delivered by midi files is the most common use of midi today.

(1)a、personal

b、electronic

c、multimedia

d、network

(2)a、device

b、protocol

c、network

d、controller

(3)a、format

b、text

c、wave

d、center

(4)a、video

b、faxmail

c、graphic

d、audio

(5)a、messages

b、packets

c、frame

d、information

信管网参考答案:c、b、a、d、a

查看解析:www.cnitpm.com/st/85312937.html

59、 certificates are (1) documents attesting to the (2) of a public key to an individual or other entity. they allow verification of the claim that a given public key does in fact belong to a given individual. certificates help prevent someone from using a phony key to (3) someone else. in their simplest form, certificates contain a public key and a name. as commonly used, a certificate also contains an (4) date, the name of the ca that issued the certificate, a serial number, and perhaps other information. most importantly, it contains the digital (5) of the certificate issuer. the most widely accepted format for certificates is x.509 , thus, certificates can be read or written by any application complying with x.509.

(1)a、text

b、data

c、digital

d、structured

(2)a、connecting

b、binding

c、composing

d、conducting

(3)a、impersonate

b、personate

c、damage

d、control

(4)a、communication

b、computation

c、expectation

d、expiration

(5)a、signature

b、mark

c、stamp

d、hypertext

信管网参考答案:c、b、a、d、a

查看解析:www.cnitpm.com/st/85322938.html

信管网订阅号

信管网视频号

信管网抖音号

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

信管网致力于为广大信管从业人员、爱好者、大学生提供专业、高质量的课程和服务,解决其考试证书、技能提升和就业的需求。

信管网软考课程由信管网依托10年专业软考教研倾力打造,教材和资料参编作者和资深讲师坐镇,通过深研历年考试出题规律与考试大纲,深挖核心知识与高频考点,为学员考试保驾护航。面授、直播&录播,多种班型灵活学习,满足不同学员考证需求,降低课程学习难度,使学习效果事半功倍。

相关内容

| 发表评论 查看完整评论 | |

推荐文章

各省市软考报名简章

信管网APP下载

分享到微信

分享到微信