-

阅读下列说明和图,回答问题1至问题4,将解答填入答题纸的对应栏内。

【说明】

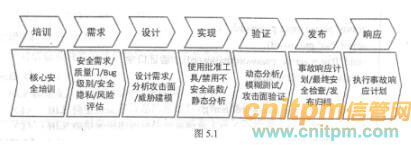

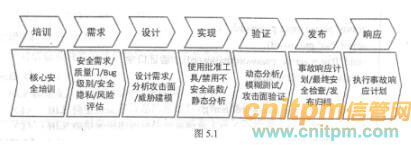

信息系统安全开发生命周期(Security Development Life Cycle(SDLC))是微软提出的从安全角度指导软件开发过程的管理模式,它将安全纳入信息系统开发生命周期的所有阶段,各阶段的安全措施与步骤如下图5.1所示。

【问题1】(4分)

在培训阶段,需要对员工进行安全意识培训,要求员工向弱口令说不!针对弱口令最有效的攻击方式是什么?以下口令中,密码强度最高的是( )。

A. security2019

B. 2019Security

C. Security@2019

D. Security2019

【问题2】(6分)

在大数据时代,个人数据正被动地被企业搜集并利用。在需求分析阶段,需要考虑采用隐私保护技术防止隐私泄露。从数据挖掘的角度,隐私保护技术主要有:基于数据失真的隐私保护技术、基于数据加密的隐私保护技术、基于数据匿名隐私保护技术。

请问以下隐私保护技术分别属于上述三种隐私保护技术的哪一种?

(1)随机化过程修改敏感数据

(2)基于泛化的隐私保护技术

(3)安全多方计算隐私保护技术

【问题3】(4分)

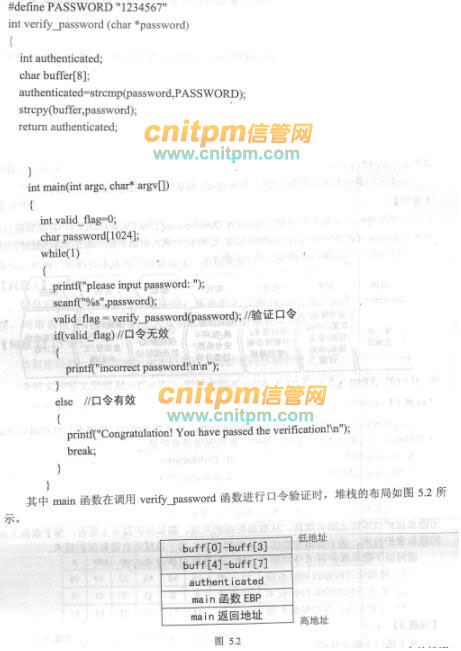

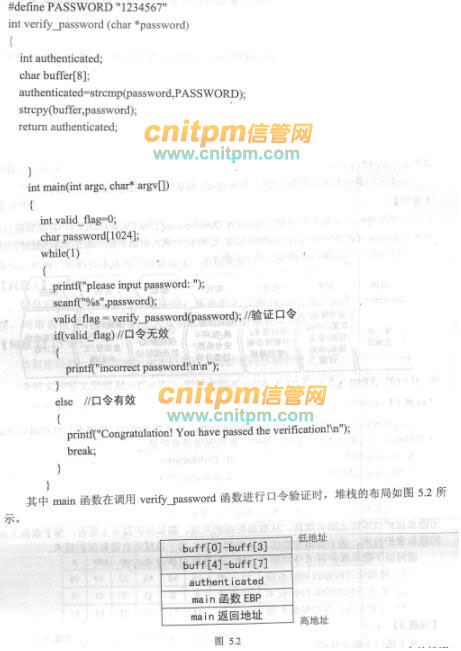

有下述口令验证代码:

请问调用verify_password函数的参数满足什么条件,就可以在不知道真实口令的情况下绕过口令验证功能?

【问题4】(3分)

SDLC安全开发模型的实现阶段给出了 3种可以采取的安全措施,请结合问题3的代码举例说明?

查看答案

参考答案:

参考解析:www.cnitpm.com/st/411642133.html

信管网考友试题答案分享:

信管网cnitpm471544347567:

问题1 c 问题2 1.数据失真 2.数据匿名 3.数据加密 问题3 当密码为password信管网zhuqian187:

1. c 2 随机化 数据失真 泛化 数据匿名隐私 多方计算 数据加密 3. 4. 使用规定的安全库函数 静态扫描信管网cnitpm457339504572:

1, a 2,(1)基于数据失真的隐私保护技术 (2)基于数据失真的隐私保护技术 (3)基于数据加密的隐私保护技术 4,使用批准工具:使用规定的工具,可以帮助改善代码,如使用vs 禁用不安全函数:strcpy函数,没有边界检查能力,容易发生空指针解引用 静态分析:如代码中的口令设置太简单,很容易弱口令爆破,通过静态分析有效防止攻击信管网baskhdhjd:

1.c<br>2.失真,匿名,加密。<br>3.********1,操过八位,并且第九位及之后全为1。<br>4.限制输入长度;修改verify函数中声明的先后顺序。信管网cnitpm465279363367:

1.c. 2.基于数据失真的保护技术有(随机化过程修改敏感数据),基于数据加密的隐私保护技术(安全多方计算保护技术),基于数据匿名的保护技术(基于泛化的隐私保护技术)。 3.输入12个字符,前8个字符任意。最后一个字符为大写a。 4.采用安全c语言函数,定义指针边界。

信管网订阅号

信管网视频号

信管网抖音号

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

信管网致力于为广大信管从业人员、爱好者、大学生提供专业、高质量的课程和服务,解决其考试证书、技能提升和就业的需求。

信管网软考课程由信管网依托10年专业软考教研倾力打造,教材和资料参编作者和资深讲师坐镇,通过深研历年考试出题规律与考试大纲,深挖核心知识与高频考点,为学员考试保驾护航。面授、直播&录播,多种班型灵活学习,满足不同学员考证需求,降低课程学习难度,使学习效果事半功倍。

| 发表评论 查看完整评论 | |

分享到微信

分享到微信