2021年下半年信息系统管理工程师上午综合知识真题及答案解析

信息系统管理工程师技术部分占比30分左右,另外40分为信息系统相关知识,另外5分为英语,其中30分的技术部分,约7分左右为纯技术类题目(下文标注蓝色的题目),另外的为技术性概念知识。

1、以下关于冯诺依曼计算机中程序和数据的叙述,错误的是()

A.程序执行时需将指令和数据预先存放在主存储器中B.程序的功能用CPU执行指令来实现

C.指令和数据都采用补码表示

D.指令和数据都采用二进制形式表示

信管网参考答案:C

查看解析:www.cnitpm.com/st/5936421094.html

2、在计算机系统中采用分级存储体系的主要目的是()。

A.便于读写数据

B.提高存储部件在计算机系统中的比重

C.便于系统升级

D.解决容量与存取速度之间的矛盾

信管网参考答案:D

查看解析:www.cnitpm.com/st/5936510418.html

3、微机系统中,()不属于CPU的运算器组成部件。

A.程序计数器

B.累加寄存器

C.多路转换器

D.算术和逻辑运算单元

信管网参考答案:A

查看解析:www.cnitpm.com/st/5936618249.html

4、采用指令Cache与数据Cache分离的主要目的是()。

A.增加Cache的存储空间

B.提高Cache的命中率

C.降低CPU平均访问时间

D.减少指令流水线资源冲突

信管网参考答案:D

查看解析:www.cnitpm.com/st/5936719068.html

5、假设以下字符码包含一位奇偶校验位且无数据错误,()是采用偶校验的字符码。

A.11100011

B.11100001

C.11001000

D.11000001

信管网参考答案:B

查看解析:www.cnitpm.com/st/593681253.html

6、将高级程序设计语言转换为机器级目标代码的程序是.()。

A.汇编程序

B.编译程序

C.解释程序

D.链接程序

信管网参考答案:B

查看解析:www.cnitpm.com/st/5936926454.html

7、在以下编程语言中,()提供指针来实现对计算机硬件的访问。

A.C/C++

B.SQL

C.Java

D.Python

信管网参考答案:A

查看解析:www.cnitpm.com/st/593707781.html

8、目前主要用来进行数据分析的语言是()。

A.C#

B.HTML

C.Python

D.BASIC

信管网参考答案:C

查看解析:www.cnitpm.com/st/5937127799.html

9、假设某二叉树共有3个结点,那么关于该二叉树的叙述中,错误的是()

A.该二叉树的高度为2时,根结点的左、右两个子树都非空

B.该二叉树的高度为2时,根结点的左子树为空,右子树非空

C.该二叉树的高度为3时,若根结点的左子树为空,则右子树非空

D.该二叉树的高度为3时,若根结点的右子树为空、则左子树非空

信管网参考答案:B

查看解析:www.cnitpm.com/st/593726769.html

10、以下关于数据结构的叙述中,正确的是()。

A.栈属于线性的数据结构,队列属于非线性的数据结构

B.栈属于非线性的数据结构,队列属于线性的数据结构

C.栈和队列都属于线性的数据结构

D.栈和队列都属于非线性的数据结构

信管网参考答案:C

查看解析:www.cnitpm.com/st/5937322671.html

11、以下关于计算机算法鲁棒性的叙述中,正确的是()

A.对于合法输入和非法输入都能进行适当的处理

B.算法能正确地处理给定的问题并给出正确的结果

C.算法中的每条指令都不能有二义性

D.算法中所描述的操作可以通过已经实现的基本操作执行有限次来完成

信管网参考答案:A

查看解析:www.cnitpm.com/st/593743787.html

12、嵌入式系统初始化过程主要包括三个环节:片级初始化、板级初始化和系统初始化。完成嵌入式微处理器的初始化属于()。

A.片级初始化

B.板级初始化

C.系统级初始化

D.板级初始化和系统级初始化

信管网参考答案:A

查看解析:www.cnitpm.com/st/5937520975.html

13、假设系统有n(n≥5)个进程共享资源R,且资源R的可用数为5。若采用PV操作,则相应的信号量S的取值范围应为()。

A.-1~n-1

B.-5~5

C.-(n-1)~1

D.-(n-5)~5

信管网参考答案:D

查看解析:www.cnitpm.com/st/5937626914.html

14、云计算有多种部署模型。当云按照服务方式提供给大众时,称为()。

A.公有云

B.私有云

C.社区云

D.混合云

信管网参考答案:A

查看解析:www.cnitpm.com/st/5937728922.html

15、确定各基本表的索引,属于数据库设计的()阶段。

A.需求分析

B.概念设计

C.逻辑设计

D.物理设计

信管网参考答案:D

查看解析:www.cnitpm.com/st/5937827199.html

16、在数据库设计中,描述企业的各项业务流程和使用的数据通常采用()

A.视图和E-R图

B.DFD图和数据字典

C.关系模式和UML图

D.关系模式和E-R图

信管网参考答案:B

查看解析:www.cnitpm.com/st/5937918757.html

17、给定关系模式成绩排名(学生号,课程号,排名),若每一名学生每门课程有一定的排名,每门课程的每一排名只有一名学生,则以下叙述中错误的是()。

A.关系模式成绩排名属于3NF

B.关系模式成绩排名属于BCNF

C.只有(学生号,课程号)能作为候选键

D.(学生号,课程号)和(课程号,排名)都可以作为候选键

信管网参考答案:C

查看解析:www.cnitpm.com/st/593801458.html

18、给定关系R(U,F),其中U={A,B,C,D,E,H},F={A→B,B→DH,A→H,C→E}。函数依赖集F中()。

A.不存在传递依赖,但存在冗余函数依赖

B.既不存在传递依赖,也不存在冗余函数依赖

C.存在传递依赖A→D,但不存在冗余函数依赖

D.存在传递依赖A→D,并且还存在冗余函数依赖

信管网参考答案:D

查看解析:www.cnitpm.com/st/5938120464.html

19、在数据库系统事务管理中,“事务的所有操作在数据库中要么全做要么全都不做”这一特性通常被称为事务的()。

A.原子性

B.一致性

C.隔离性

D.持久性

信管网参考答案:A

查看解析:www.cnitpm.com/st/593823686.html

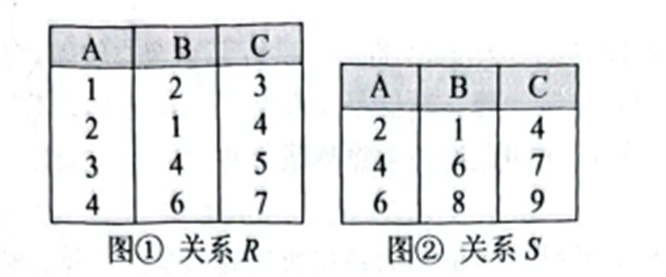

20、21、假设关系R和S分别如下图①和图②所示,那么关系代数表达式RNS的结果集等于();RS的结果集的属性列数和元组数分别为()。

A. {(1,2,3),(3,4,5)}

B.{(1,2,3),(2,1,4),(3,4,5)}

C.{(2,1,4),(4,6,7)}

D. {(1,2,3),(3,4,5),(4,6,7)}

A.3和7

B.6和7

C.3和5

D.3和2

信管网参考答案:C、D

查看解析:www.cnitpm.com/st/593839947.html

22、银行系统采用分布式数据库系统,对本地储户的存储业务能够在本地正常进行,而不依赖于其他场地数据库,这属于分布式数据库系统的()特点。

A.共享性

B.自治性

C.可用性

D.分布性

信管网参考答案:B

查看解析:www.cnitpm.com/st/593849817.html

23、假设系统中有运行的事务,此时若要转储全部数据库,那么应采用()方式。

A.静态全局转储

B.静态增量转储

C.动态全局转储

D.动态增量转储

信管网参考答案:C

查看解析:www.cnitpm.com/st/5938528562.html

24、以下漏洞扫描检测技术中,()最适合Web信息系统的风险评估工作。

A.基于应用的检测技术

B.基于主机的检测技术

C.基于网络的检测技术

D.基于目标的检测技术

信管网参考答案:C

查看解析:www.cnitpm.com/st/5938629195.html

25、M公司网站向CA申请了数字证书,用户可通过()来验证网站的真伪。

A.CA的签名

B.证书中的公钥

C.网站的私钥

D.用户的公钥

信管网参考答案:A

查看解析:www.cnitpm.com/st/5938724279.html

26、商标法保护的对象是()

A.商品

B.商标

C.注册商标

D.已使用的商标

信管网参考答案:C

查看解析:www.cnitpm.com/st/5938824526.html

27、程序员甲与同事乙在乙家探讨甲近期编写的程序,甲表示对该程序极不满意,说要弃之重写,并将程序手稿扔到乙家垃圾筒。后来乙将甲这一程序在原有逻辑步骤的基础上稍加修改,并署乙名发表。以下说法正确的是()。

A.乙的行为侵犯了甲的软件著作权

B.乙的行为没有侵犯甲的软件著作权,因为甲已将程序手稿丢弃

C.乙的行为没有侵犯甲的软件著作权,因为乙已将程序修改

D.甲没有发表该程序并弃之,而乙将程序修改后发表,故乙应享有软件著作权

信管网参考答案:A

查看解析:www.cnitpm.com/st/593898869.html

28、按照CCITT(国际电报电话咨询委员会,1993年3月1日改组为国际电信联盟(ITU)电信标准化部门,简称ITU-T)对计算机网络的定义,计算机网络涉及三个方面的问题,下面,()选项内容不属于这三方面问题。

A.至少两台计算机互联

B.通信设备与线路介质

C.网络软件、通信协议和NOS

D.系统运维和网络管理师

信管网参考答案:D

查看解析:www.cnitpm.com/st/5939010641.html

29、使用数字信号传输数据时,数字信号几乎要占有整个频带。终端设备把数字信号转换成脉冲信号时,这个原始的电信号所固有的频带,称为()。

A.光谱频带

B.基本频带

C.电子频带

D.控制频带

信管网参考答案:B

查看解析:www.cnitpm.com/st/5939127379.html

30、令牌环网是一种计算机局域网,在令牌环访问控制方式中,令牌也叫通行证,它具有特殊的格式和标记,令牌有()两种状态。

A.“空(Empty)”和“满(Full)”

B.“控制(Control)”和“释放(Free)”

C.“忙(Busy)”和“空闲(Free)”

D.“发送(Send)”和“接收(Receive)”

信管网参考答案:C

查看解析:www.cnitpm.com/st/5939227538.html

31、常见的网络管理协议主要有两种,其中一种是IETF定义的(),远程监控(RMON)是其扩展协议。

A.简单网络管理协议(SNMP)

B.通用管理信息协议(CMIP)

C.报文分组交换协议(MSSP)

D.复杂控制管理协议(CCMP)

信管网参考答案:A

查看解析:www.cnitpm.com/st/593935945.html

32、在常见的信息安全技术中,最先受到人们重视的网络安全产品之一是(),它是指设置在不同网络或者网络安全域之间的一系列部件的组合,以防止发生不可预测的、潜在的破坏性侵入。它不仅负责网络间的安全认证与传输,还能为各种网络应用提供相应的安全服务。

A.网络杀毒软件

B.防火墙

C.光交换机

D.中继器

信管网参考答案:B

查看解析:www.cnitpm.com/st/5939420635.html

33、按照ISO/OSI-RM对网络体系结构的7层划分,()对源站点内部的数据结构进行编码,形成适合于传输的比特流,到了目的站再进行解码,转换成用户所要求的格式并保持数据的意义不变,主要用于数据格式转换。

A.物理层

B.应用层

C.表示层

D.数据链路层

信管网参考答案:C

查看解析:www.cnitpm.com/st/5939516170.html

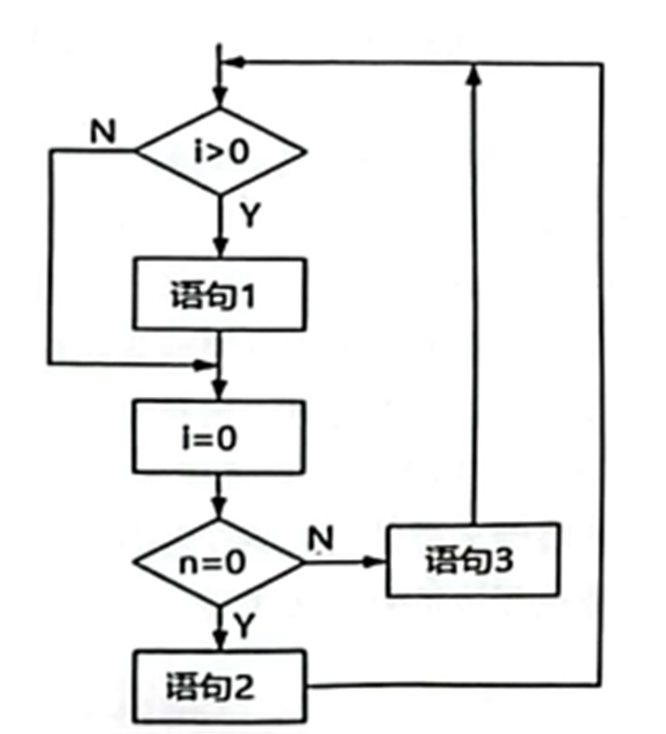

34、采用McCabe度量法计算下列程序图的环路复杂性为()。

A.2

B.3

C.4

D.5

信管网参考答案:C

查看解析:www.cnitpm.com/st/593961393.html

35、()软件成本估算模型是一种静态单变量模型,用于对整个软件系统进行估算。

A.Putnam

B.基本COCOMO

C.中级COCOMO

D.详细COCOMO

信管网参考答案:B

查看解析:www.cnitpm.com/st/5939710541.html

36、系统可维护性的评价指标不包括()

A.可理解性

B.可测试性

C.可移植性

D.可修改性

信管网参考答案:C

查看解析:www.cnitpm.com/st/5939827597.html

37、某公司要开发一个软件产品,产品的部分需求是明确的,而另一些需求有待进一步细化。迫于市场竞争的压力,公司要求该软件产品尽快上市,那么开发该软件产品最不适合采用()模型。

A.瀑布

B.原型

C.增量

D.螺旋

信管网参考答案:A

查看解析:www.cnitpm.com/st/5939911104.html

38、某工厂使用一个软件系统实现质检过程的自动化,并逐步替代人工质检。该系统属于()。

A.面向作业处理的系统

B.面向管理控制的系统

C.面向决策计划的系统

D.面向数据汇总的系统

信管网参考答案:A

查看解析:www.cnitpm.com/st/5940018573.html

39、以下关于信息系统层次结构的叙述中,不正确的是()

A.可以纵向分解为多层子系统

B.纵向的每层子系统又可以横向分为若干子系统

C.不同企业的层次划分是一样的

D.层次过多或过少都会带来管理问题

信管网参考答案:C

查看解析:www.cnitpm.com/st/5940187.html

40、以下关于信息系统功能结构的叙述中,不正确的是()。

A.信息系统包括信息的输入、处理和输出

B.信息系统需要支持整个组织在不同层次上的各种功能

C.信息系统的实现需要长期的努力

D.信息系统各功能之间基本没有信息联系

信管网参考答案:D

查看解析:www.cnitpm.com/st/594026328.html

41、以下关于信息系统的叙述中,不正确的是()

A.信息系统的作用是支持组织的决策和控制

B.信息系统输入是数据,输出是信息

C.信息系统的输出需要服务于系统输入

D.信息系统可以由人工和计算机完成

信管网参考答案:C

查看解析:www.cnitpm.com/st/594039073.html

42、以下关于项目的叙述中,不正确的是()。

A.项目有明确的目标

B.项目有独特的性质

C.项目生命周期有限

D.项目结果可逆

信管网参考答案:D

查看解析:www.cnitpm.com/st/594044822.html

43、以下关于信息系统项目的叙述中,不正确的是()。

A.信息系统设计包括概要设计和详细设计两部分

B.信息系统质量要求主要由客户定义

C.信息系统开发过程中客户需求不断被进一步明确

D.信息系统项目是智力密集、劳动密集型项目

信管网参考答案:B

查看解析:www.cnitpm.com/st/5940518271.html

44、以下不属于项目管理的是()。

A.时间

B.人力资源

C.用例

D.风险

信管网参考答案:C

查看解析:www.cnitpm.com/st/5940614472.html

45、以下关于系统分析的叙述中,不正确的是()。

A.主要任务是理解和表达用户对系统的应用需求

B.需要确定系统物理模型

C.要回答系统“做什么”

D.对系统分析缺乏重视,是导致延期甚至失败的重要原因

信管网参考答案:B

查看解析:www.cnitpm.com/st/5940722005.html

46、以下选项中,()不属于数据流图。

A.数据项

B.外部实体

C.数据流

D.数据存储

信管网参考答案:A

查看解析:www.cnitpm.com/st/594081879.html

47、以下选项中,()不属于UML事务。

A.类

B.用例

C.函数

D.交互

信管网参考答案:C

查看解析:www.cnitpm.com/st/594099547.html

48、以下关于结构化模块设计工具的叙述中,不正确的是()

A.系统流程图表达了系统的数据流动过程

B.HIPO图是一种反映模块输入、处理和输出的图形化表格

C.控制结构图有直接调用、条件调用和重复调用等三种基本调用方式

D.模块结构图描述系统的模块结构和模块间的联系

信管网参考答案:A

查看解析:www.cnitpm.com/st/5941023687.html

49、以下不属于系统详细设计的是()。

A.输入输出设计

B.处理过程设计

C.总体结构设计

D.数据库设计

信管网参考答案:C

查看解析:www.cnitpm.com/st/594114805.html

50、以下关于系统总体设计的叙述中,不正确的是()。

A.系统总体设计包括总体布局设计和模块化结构设计

B.总体设计也叫作详细设计

C.总体设计成果决定系统整体特性

D.模块化设计需要确定模块间的信息传递

信管网参考答案:B

查看解析:www.cnitpm.com/st/5941225265.html

51、以下关于系统实施方法的叙述中,不正确的是()。

A.尽可能选择最新的软件产品

B.选择基础软件时需考察功能、可扩充性、模块性和稳定性

C.选择好的开发工具是快速开发且保证质量的前提

D.要保证开发环境和工具符合应用系统的环境

信管网参考答案:A

查看解析:www.cnitpm.com/st/594131455.html

52、软件测试时,白盒测试不能发现.()。

A.代码路径中的错误

B.死循环

C.逻辑错误

D.功能错误

信管网参考答案:D

查看解析:www.cnitpm.com/st/5941416262.html

53、某工厂已有一套ERP系统,但无法满足新的生产需求,因此又新引入了一套ERP系统,计划上线后替换掉现有系统,这种系统转换方式属于()。

A.分段转换

B.直接转换

C.并行转换

D.串行转换

信管网参考答案:B

查看解析:www.cnitpm.com/st/5941529116.html

54、IT系统管理工作主要是(),并保证能够按照一定的服务级别,为业务部门(客户)高质量、低成本地提供IT服务。

A.发现并记录事件发生的时间和地点

B.追溯引发事件的用户

C.优化IT部门的各类管理流程

D.判断事件的类型及事件成功与否

信管网参考答案:C

查看解析:www.cnitpm.com/st/5941615595.html

55、外包是一种合同协议。外包合同中的关键核心的文件是()。

A.技术等级协议(TLA)

B.服务等级协议(SLA)

C.项目执行协议(PEA)

D.企业管理协议(EMA)

信管网参考答案:B

查看解析:www.cnitpm.com/st/5941719288.html

56、IT服务计费管理是负责向使用IT服务的客户收取相应费用的流程,它是IT财务管理中的重要环节。为IT服务定价是计费管理的关键问题,常见的定价方法有多种,下列选项中的()不在这些常见定价方法之列。

A.合同均价定价法

B.成本加成定价法

C.市场价格法

D.固定价格法

信管网参考答案:A

查看解析:www.cnitpm.com/st/594189541.html

57、在IT资源管理的配置管理中,其最基本的信息单元是()

A.配置文件(ConfigurationFile)

B.配置字节(ConfigurationByte)

C.配置项(ConfigurationItem)

D.配置单元(ConfigurationUnit)

信管网参考答案:C

查看解析:www.cnitpm.com/st/5941925613.html

58、IT资源管理中的软件管理涉及管理内容较多。下列选项中,()不属于软件管理

A.软件构件管理

B.软件分发管理

C.文档管理

D.网络管理

信管网参考答案:D

查看解析:www.cnitpm.com/st/5942010307.html

59、一般而言,网络资源维护管理就是通过某种方式对网络资源进行调整,使网络能正常、高效地运行。通常,网络维护管理有五大功能,下列选项中,()不属于这五大功能。

A.网络的失效管理

B.网络的计费管理

C.网络设备许可管理

D.网络的性能管理

信管网参考答案:C

查看解析:www.cnitpm.com/st/5942123004.html

60、数据标准化是一种按照预定规程对共享数据实施规范化管理的过程。数据标准化的对象是数据元素和元数据。以下①~⑥中,()属于数据标准化主要包括的三个阶段。

①数据元素标准阶段 ②元数据标准阶段 ③业务建模阶段

④软件安装部署阶段 ⑤数据规范化阶段 ⑥文档规范化阶段

A.①②③

B.③⑤⑥

C.④⑤⑥

D.①③⑤

信管网参考答案:B

查看解析:www.cnitpm.com/st/5942221766.html

61、在故障管理的范围中,对常见的故障分成三类,下面()不在这三类之列。

A.硬件及外围设备故障

B.应用系统故障

C.非专业人员操作故障

D.请求服务和操作故障

信管网参考答案:C

查看解析:www.cnitpm.com/st/5942319121.html

62、当系统运行过程中发生故障,利用数据库后备副本和日志文件就可以将数据库恢复到故障前的某个一致性状态。数据库故障主要分为三大类,下面()不属于这三大类故障。

A.事务故障

B.系统故障

C.模式故障

D.介质故障

信管网参考答案:C

查看解析:www.cnitpm.com/st/5942411725.html

63、在安全管理中,制定灾难恢复措施也是安全管理的重要内容。通常灾难恢复措施包括三方面内容,但不包括()。

A.灾难预防制度

B.灾难持久性判定

C.灾难恢复

D.灾难演习制度

信管网参考答案:B

查看解析:www.cnitpm.com/st/594256805.html

64、在安全管理中,技术安全是指通过技术方面的手段对系统进行安全保护,技术安全主要包括两个方面,即系统安全和()。

A.数据安全

B.设备安全

C.网络安全

D.人员安全

信管网参考答案:A

查看解析:www.cnitpm.com/st/5942615148.html

65、系统性能评价包括许多综合性指标,既有定量的,也有定性的评价指标,这些都建立在对系统硬件和软件的众多具体性能指标的监视和评价基础之上。现在越来越多的分布式计算机系统运行在网络上,因此识别和设置这些性能评价指标时,除考虑计算机系统的主要性能指标外,还应该考虑()的性能指标。

A.电源供电

B.系统防病毒

C.网络

D.系统投资规模

信管网参考答案:C

查看解析:www.cnitpm.com/st/5942728724.html

66、

利用不同基准测试程序对计算机系统进行测试,可能会得到不同的性能评价结果,对这些结果进行统计和比较分析,可以得到较为准确的接近实际的结果。其中,持续性能用三种平均值来表示,但不包括()。

A、算术性能平均值Am

B、几何性能平均值Gm

C、调和性能平均值Hm

D、奇偶性能平均值Om

信管网参考答案:D

查看解析:www.cnitpm.com/st/594287927.html

67、在系统能力管理中,能力数据库的数据构成了性能评价和能力管理报告的基础,这些报告将会提交给技术和管理部门。能力数据库中输入的数据有多种数据类型,下面所列①~⑥中,()包含了能力数据库中输入的数据。

①业务数据 ②服务数据 ③技术数据

④服务和组件报告 ⑤财务数据 ⑥资源应用数据

A.①②③⑥

B.②④⑤⑥

C.①②③⑤⑥

D.①②③④⑤⑥

信管网参考答案:C

查看解析:www.cnitpm.com/st/5942922231.html

68、信息系统评价中,关于评价与系统决策的关系有三种类型。下列选项中,()不属于这三种类型。

A.决策者评价

B.决策前评价

C.决策中评价

D.决策后评价

信管网参考答案:A

查看解析:www.cnitpm.com/st/594302220.html

69、所谓的信息系统多指标综合评价是指对信息系统所进行的一种全方位的考核或判断。一般来说,信息系统多指标综合评价工作主要包括三方面内容。下列选项()不属于这三方面内容。

A.综合评价指标体系及其评价标准的建立

B.确定由哪一方撰写综合评价报告

C.用定性或定量的方法(包括审计的方法)确定各指标的具体数值

D.各评价值的综合,包括综合算法和权重的确定、总评价值的计算等

信管网参考答案:B

查看解析:www.cnitpm.com/st/594315043.html

70、系统运行质量评价是指从系统实际运行的角度对系统性能和建设质量等进行的分析、评估和审计。评价的工作内容包括这样一些活动:

①给出评价结论;

②根据评价的目标和目的设置评价指标体系;

③根据评价指标体系确定采用的评价方法;

④围绕确定的评价指标对系统进行评价。

正确的工作步骤是()。

A.①②③④

B.④①②③

C.②③④①

D.②①③④

信管网参考答案:C

查看解析:www.cnitpm.com/st/594322975.html

71、72、73、74、75、As information systems are complex and multifaceted,failure (and success)can be manifested (表现,体现) in many ways.There are two important ways of looking at information systems that lead to different (71) of considering their success or failure.

In the straightforward case,an information system can be considered as a project that is instigated,specified,designed and eventually implemented and maintained.It goes through a life cycle like the one described above.When big,high profile information system (72) fail,they attract significant amounts of publicity,especially if they are in the public sector,and their consequences are often dramatic and far-reaching.

At another extreme,there are information systems that form sets of subsystems that work together to deliver an overall information system.The subsystems may be modified and updated,new items may be introduced and redundant ones removed.People may talk about this being a (73) information system,and it may be criticized or deemed to be a (74), but neither it nor its predecessors need ever have been designed as a complete whole.Evolved information systems may develop slowly over a long period of time,sometimes changing imperceptibly (极微小地) and sometimes being the subject of fairly major modifications.Such systems can fail catastrophically (灾难性地),but it is often the case that they (75) becom

unable to cope with the demands placed upon them until,if not modified,they reach a point where they start to cause serious harm to the activities they were designed to support.

A.complexities

B.ways

C.onsiderations

D.tools

A.projects

B.specifications

C.implementations

D.maintenances

A.good

B.single

C.success

D.failure

A.success

B.criticism

C.accomplishment

D.failure

A.normally

B.generally

C.gradually

D.mostly

信管网参考答案:B、A、B、D、C

查看解析:www.cnitpm.com/st/594331735.html

信管网订阅号

信管网视频号

信管网抖音号

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

信管网致力于为广大信管从业人员、爱好者、大学生提供专业、高质量的课程和服务,解决其考试证书、技能提升和就业的需求。

信管网软考课程由信管网依托10年专业软考教研倾力打造,教材和资料参编作者和资深讲师坐镇,通过深研历年考试出题规律与考试大纲,深挖核心知识与高频考点,为学员考试保驾护航。面授、直播&录播,多种班型灵活学习,满足不同学员考证需求,降低课程学习难度,使学习效果事半功倍。

相关内容

| 发表评论 查看完整评论 | |

分享到微信

分享到微信