信息安全工程师当天每日一练试题地址:www.cnitpm.com/exam/ExamDay.aspx?t1=6

往期信息安全工程师每日一练试题汇总:www.cnitpm.com/class/27/e6_1.html

信息安全工程师每日一练试题(2023/7/27)在线测试:www.cnitpm.com/exam/ExamDay.aspx?t1=6&day=2023/7/27

点击查看:更多信息安全工程师习题与指导

信息安全工程师每日一练试题内容(2023/7/27)

试题1

2018年10月,含有我国SM3杂凑算法的IS0/IEC10118-3: 2018《信息安全技术杂凑函数第3部分:专用杂凑函数》由国际标准化组织(ISO)发布,SM3算法正式成为国际标准。SM3的杂凑值长度为( )。

A、8 字节

B、16字节

C、32字节

D、64字节查看答案

试题参考答案:C

试题2

计算机病毒是指一种能够通过自身复制传染,起破坏作用的计算机程序,目前使用的防杀病毒软件的主要作用是( )。

A.检查计算机是否感染病毒,清除已感染的任何病毒

B.杜绝病毒对计算机的侵害

C.查出已感染的任何病毒,清除部分已感染病毒

D.检查计算机是否感染病毒,清除部分已感染病毒查看答案

试题参考答案:D

试题解析与讨论:www.cnitpm.com/st/389643226.html

试题3

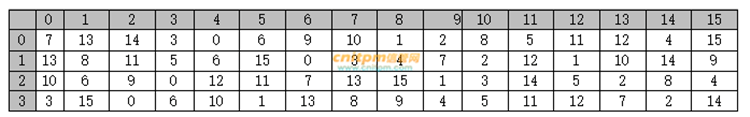

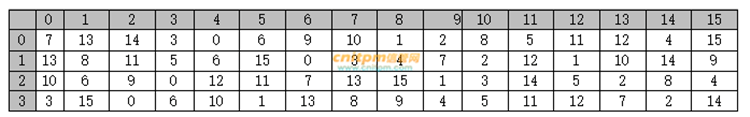

已知DES算法S盒如下:

如果该S盒的输入为010001,其二进制输出为( )

A.0110

B.1001

C.0100

D.0101查看答案

试题参考答案:C

试题解析与讨论:www.cnitpm.com/st/522374736.html

试题4

网络流量是单位时间内通过网络设备或传输介质的信息量。网络流量状况是网络中的重要信息,利用流量监测获得的数据,不能实现的目标是( )。

A.负载监测

B.网络纠错

C.日志监测

D.入侵检测查看答案

试题参考答案:C

试题5

蜜罐技术是一种基于信息欺骗的主动防御技术,是入侵检测技术的一个重要发展方向,蜜罐为了实现一台计算机绑定多个IP地址,可以使用( ) 协议来实现。

A.ICMP

B.DHCP

C.DNS

D.ARP查看答案

试题参考答案:D

试题6

BS7799标准是英国标准协会制定的信息安全管理体系标准,它包括两个部分:《信息安全管理实施指南》和《信息安全管理体系规范和应用指南》。依据该标准可以组织建立、实施与保持信息安全管理体系,但不能实现( )。

A、强化员工的信息安全意识,规范组织信息安全行为

B、对组织内关键信息资产的安全态势进行动态监测

C、促使管理层坚持贯彻信息安全保障体系

D、通过体系认证就表明体系符合标准,证明组织有能力保障重要信息查看答案

试题参考答案:B

试题7

下列说法中,错误的是()

A、服务攻击是针对某种特定攻击的网络应用的攻击

B、主要的渗入威胁有特洛伊木马和陷阱

C、非服务攻击是针对网络层协议而进行的

D、对于在线业务系统的安全风险评估,应采用最小影响原则查看答案

试题参考答案:B

试题解析与讨论:www.cnitpm.com/st/284666620.html

试题8

计算机取证是指能够为法庭所接受的、存在于计算机和相关设备中的电子证据的确认、保护、提取和归档的过程。以下关于计算机取证的描述中,不正确的是( )。

A.为了保证调查工具的完整性,需要对所有工具进行加密处理

B.计算机取证需要重构犯罪行为

C.计算机取证主要是围绕电子证据进行的

D.电子证据具有无形性查看答案

试题参考答案:A

试题解析与讨论:www.cnitpm.com/st/411038044.html

试题9

数据库恢复是在故障引起数据库瘫痪以及状态不一致以后,将数据库恢复到某个正确状态或一致状态。数据库恢复技术一般有四种策略:基于数据转储的恢复、基于日志的恢复、基于检测点的恢复、基于镜像数据库的恢复,其中数据库管理员定期地将整个数据库复制到磁带或另一个磁盘上保存起来,当数据库失效时,取最近一次的数据库备份来恢复数据的技术称为()。

A.基于数据转储的恢复

B.基于日志的恢复

C.基于检测点的恢复

D.基于镜像数据库的恢复查看答案

试题参考答案:A

试题解析与讨论:www.cnitpm.com/st/502094100.html

试题10

以下对OSI(开放系统互联)参考模型中数据链路层的功能叙述中,描述最贴切是()

A、保证数据正确的顺序、无差错和完整

B、控制报文通过网络的路由选择

C、提供用户与网络的接口

D、处理信号通过介质的传输查看答案

试题参考答案:A

信管网订阅号

信管网视频号

信管网抖音号

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

信管网致力于为广大信管从业人员、爱好者、大学生提供专业、高质量的课程和服务,解决其考试证书、技能提升和就业的需求。

信管网软考课程由信管网依托10年专业软考教研倾力打造,教材和资料参编作者和资深讲师坐镇,通过深研历年考试出题规律与考试大纲,深挖核心知识与高频考点,为学员考试保驾护航。面授、直播&录播,多种班型灵活学习,满足不同学员考证需求,降低课程学习难度,使学习效果事半功倍。

相关内容

| 发表评论 查看完整评论 | |

分享到微信

分享到微信