信息安全工程师当天每日一练试题地址:www.cnitpm.com/exam/ExamDay.aspx?t1=6

往期信息安全工程师每日一练试题汇总:www.cnitpm.com/class27-6-1.aspx

信息安全工程师每日一练试题(2019/11/1)在线测试:www.cnitpm.com/exam/ExamDay.aspx?t1=6&day=2019/11/1

信息安全工程师每日一练试题内容(2019/11/1)

试题1: 在非对称密钥密码体制中,加、解密双方()

A、各自拥有不同的密钥

B、密钥可相同也可不同

C、拥有相同的密钥

D、密钥可随意改变

试题参考答案:A

试题2:

对入侵检测技术描述错误的是()。

A、入侵检测的信息源包括主机信息源、网络信息源

B、入侵检测的P2DR模型是Policy、Protection、Detection、Regponse的缩写

C、入侵检测系统一般分为四个组件:事件产生器、事件分析器、响应单元、事件数据库

D、不同厂商的IDS系统之间需要通信,通信格式是IETF

试题参考答案:D

试题3:

防火墙把网络划分为几个不同的区域,一般把对外提供网络服务的设备(如WWW服务器、FTP服务器)放置于 ( ) 区域。

A、信任网络

B、非信任网络

C、半信任网络

D、DMZ(非军事化区)

试题参考答案:D

试题4:

下面关于防火墙的说法,正确的是 ( ) 。

A、防火墙一般由软件以及支持该软件运行的硬件系统构成

B、防火墙只能防止未经授权的信息发送到内网

C、防火墙能准确地检测出攻击来自哪一台计算机

D、防火墙的主要支撑技术是加密技术

试题参考答案:A

试题5:

正确识别风险点、非风险点、敏感点和权衡点是进行软件架构评价的关键步骤。其中(1)是实现一个特定质量属性的关键特征,该特征为一个或多个软件构件所共有。

“改变加密的级别可能会对安全性和性能都产生显著的影响”,这是一个对系统(2)的描述。

(1)A.风险点

B.非风险点

C敏感点

D.权衡点

(2)A.风险点

B.非风险点

C.敏感点

D.权衡点

试题参考答案:C、D

试题6: 一组对象以定义良好但是复杂的方式进行通信,产生的相互依赖关系结构混乱且难以理解。采用()模式,用一个特定对象来封装一系列的对象交互,从而使各对象不需要显式地相互引用,使其耦合松散,而且可以独立地改变它们之间的交互。

A.解释器(Interpreter)

B.策略(Strategy)

C.中介者(Mediator)

D.迭代器(Iterator)

试题解析与讨论:www.cnitpm.com/st/1888620403.html

试题参考答案:C

试题7:

防火墙通常分为内外网和DMZ三个区域,按照受保护程度,从高到低正确的排列次序为()。

A.内网、外网和DMZ

B.外网、内网和DMZ

C.DMZ、内网和外网

D.内网、DMZ和外网

试题参考答案:D

试题8:

主动防御是新型的杀病毒技术,其原理是 ( ) 。

A.根据特定的指令串识别病毒程序并阻止其运行

B.根据特定的标志识别病毒程序并阻止其运行

C.根据特定的行为识别病毒程序并阻止其运行

D.根据特定的程序结构识别病毒程序并阻止其运行

试题参考答案:C

试题9:

The objective of( )is to determine what parts of the application software will be assigned to what hardware. The major software components of the system being developed have to be identified and then allocated to the various hardware components on which the system will operate. All software systems can be divided into four basic functions. The first is( ).Most information systems require data to be stored and retrieved, whether a small file,such as a memo produced by a word processor, or a large database, such as one that stores an organization’s accounting records.The second function is the( ),the processing required to access data, which often means database queries in Structured Query Language. The third function is the ( ),which is the logic documented in the DFDs, use cases,and functional requirements.The fourth function is the presentation logic,the display of information to the user and the acceptance of the user’s commands.The three primary hardware components of a system are ( ).

1.A.architecture design

B.modular design

C.physical design

D.distribution design

2.A.data access components

B.database management system

C.data storage

D.data entities

3.A.data persistence

B.data access objects

C.database connection

D.data access logic

4.A.system requirements

B.system architecture

C.application logic

D.application program

5.A.computers,cables and network

B.clients,servers,and network

C.CPUs,memories and I/O devices

D.CPUs,hard disks and I/O devices

试题参考答案:A、C、D、C、B

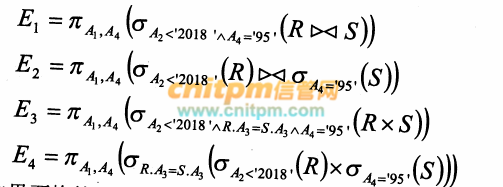

试题10: 在关系 R(A1,A2,A3)和 S(A2,A3,A4)上进行关系运算的 4 个等价的表达式 E1、E2、E3和 E4 如下所示:

如果严格按照表达式运算顺序执行,则查询效率最高的是表达式( )。

A.E1 B.E2 C.E3 D.E4

试题解析与讨论:www.cnitpm.com/st/405804595.html

试题参考答案:D

扫码关注公众号

扫码关注公众号

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

温馨提示:因考试政策、内容不断变化与调整,信管网网站提供的以上信息仅供参考,如有异议,请以权威部门公布的内容为准!

信管网致力于为广大信管从业人员、爱好者、大学生提供专业、高质量的课程和服务,解决其考试证书、技能提升和就业的需求。

信管网软考课程由信管网依托10年专业软考教研倾力打造,官方教材参编作者和资深讲师坐镇,通过深研历年考试出题规律与考试大纲,深挖核心知识与高频考点,为学员考试保驾护航。面授、直播&录播,多种班型灵活学习,满足不同学员考证需求,降低课程学习难度,使学习效果事半功倍。

相关内容

| 发表评论 查看完整评论 | |

分享到微信

分享到微信